Stworzyliśmy praktyczną checklistę DORA opartą na 10 latach doświadczenia w ofensywnym bezpieczeństwie. Checklista obejmuje pełne RTS DORA o testach TLPT - 16 artykułów, 8 załączników - zestawione z Artykułami 26-27 DORA i frameworkiem TIBER-EU 2025.

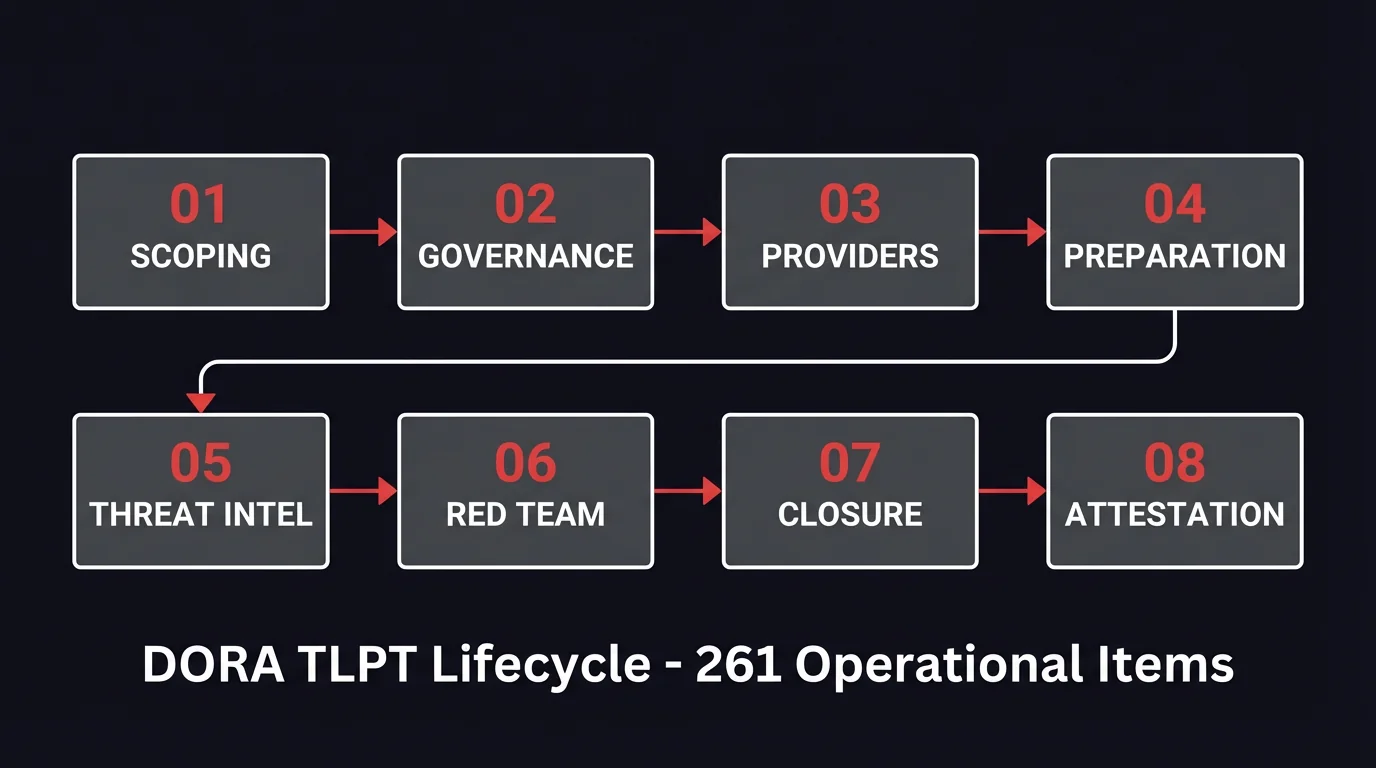

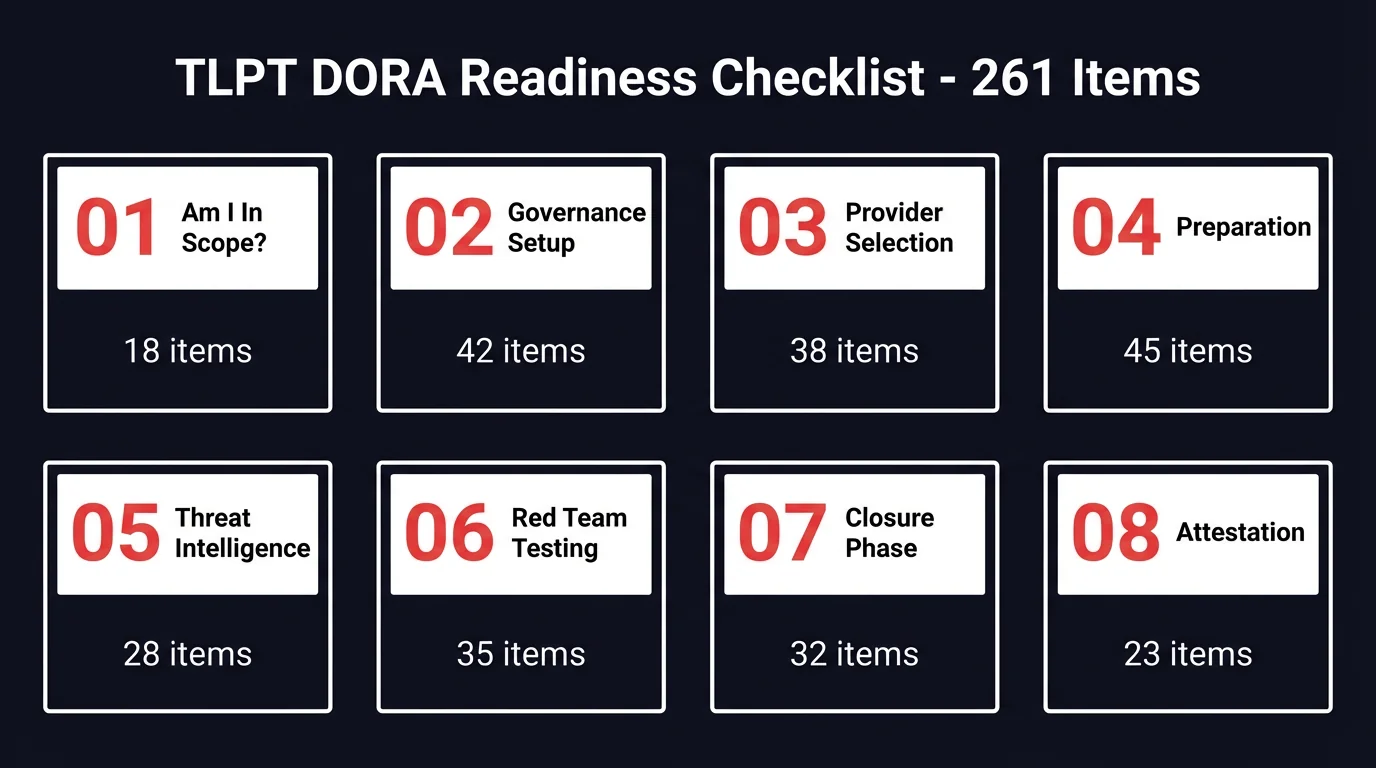

Checklista DORA zawiera 261 punktów operacyjnych w 8 fazach cyklu TLPT. Każdy punkt wskazuje konkretny artykuł RTS lub referencję TIBER-EU. Punkt mówi co zrobić, który artykuł tego wymaga i jaki jest warunek przejścia do następnej fazy.

Co zawiera checklista poza 261 punktami:

- Karty oceny dostawców - 14 ważonych kryteriów dla dostawców TI (max 175 pkt), 17 dla red teamu (max 210). Progi punktowe pokazują, kiedy dostawca spełnia wymagania, a kiedy nie.

- Gotowy rejestr ryzyk - 10 ryzyk, które torpedują TLPT, z wypełnioną oceną prawdopodobieństwa i wpływu

- Tabela porównawcza 32 jurysdykcji - które jurysdykcje mają organ TLPT, które dopuszczają wewnętrznych testerów, gdzie RTS nakłada dodatkowe wymagania

- 23 spostrzeżenia Red Teamu - wskazówki praktyków z perspektywy offensive security. Co odróżnia instytucję gotową do testów od takiej, która nie jest.

- Interaktywny Excel - wpisz datę notyfikacji, a harmonogramy obliczą się same. Dashboardy śledzą postęp we wszystkich 8 modułach.

Interaktywny PDF i Excel do pobrania za darmo poniżej.

Wymagania DORA TLPT w praktyce

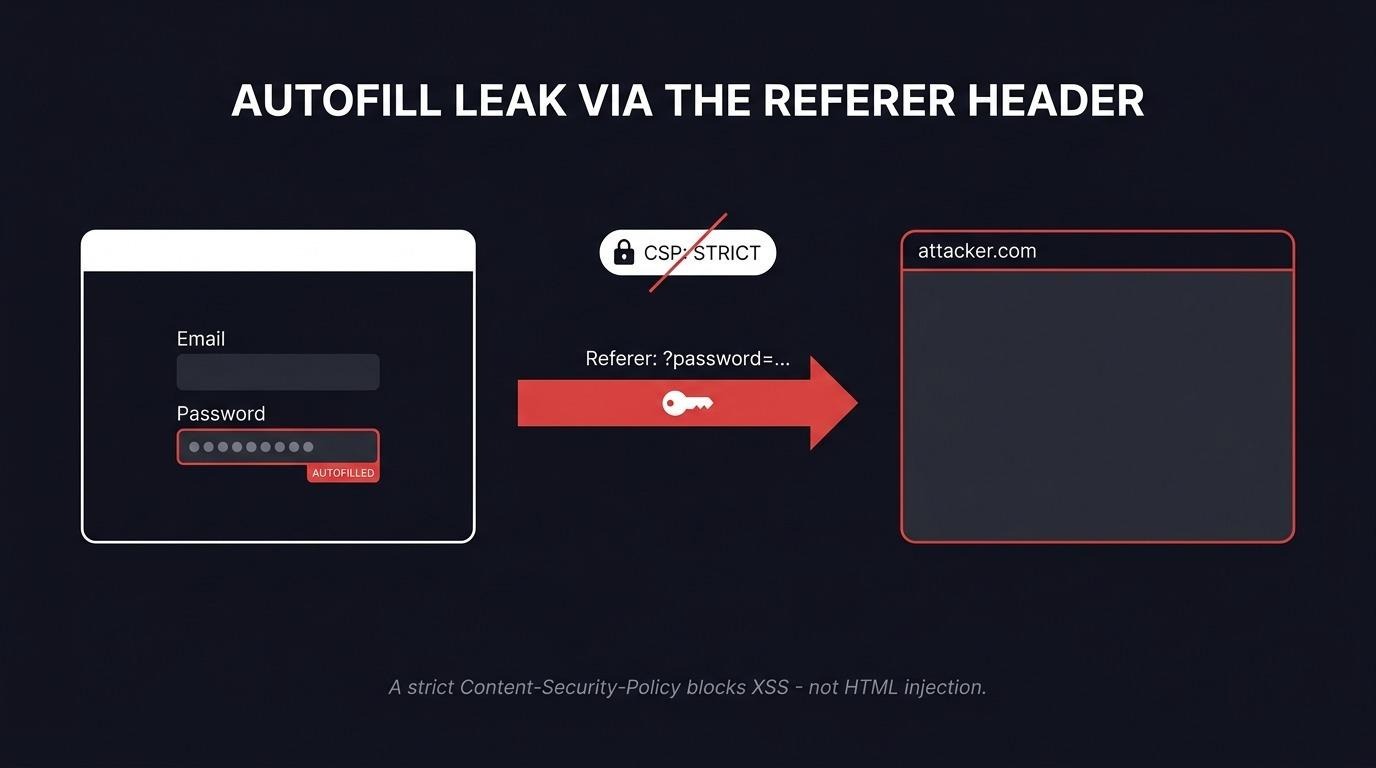

Jeśli przeczytałeś Artykuły 26 i 27 tylko pobieżnie - tak wyglądają wymagania DORA dotyczące testów TLPT po rozpakowaniu RTS: obowiązkowe ćwiczenie co 3 lata, z minimum 12 tygodniami aktywnych testów red team. Potrzebujesz zewnętrznego dostawcy threat intelligence - RTS nie pozwala tego pominąć. Purple teaming przeszedł ze statusu "zalecany" w starszych ramach TIBER do obowiązkowego. A jeśli korzystałeś z tego samego dostawcy red team dwa razy z rzędu, spodziewaj się pytań regulatora o rotację.

To dopiero baseline na poziomie UE. Każde państwo członkowskie wyznacza własny organ TLPT i może dodawać wymagania. Stan na marzec 2026: 20 krajów opublikowało krajowe przewodniki TIBER z własnymi szczegółami. Pozostałe 12 stosuje RTS bezpośrednio, bez opublikowanego dokumentu krajowego - co samo w sobie rodzi niejednoznaczność. Tabela porównawcza 32 jurysdykcji w checkliście mapuje to wszystko, żebyś nie składał informacji z 30 różnych stron regulatorów.

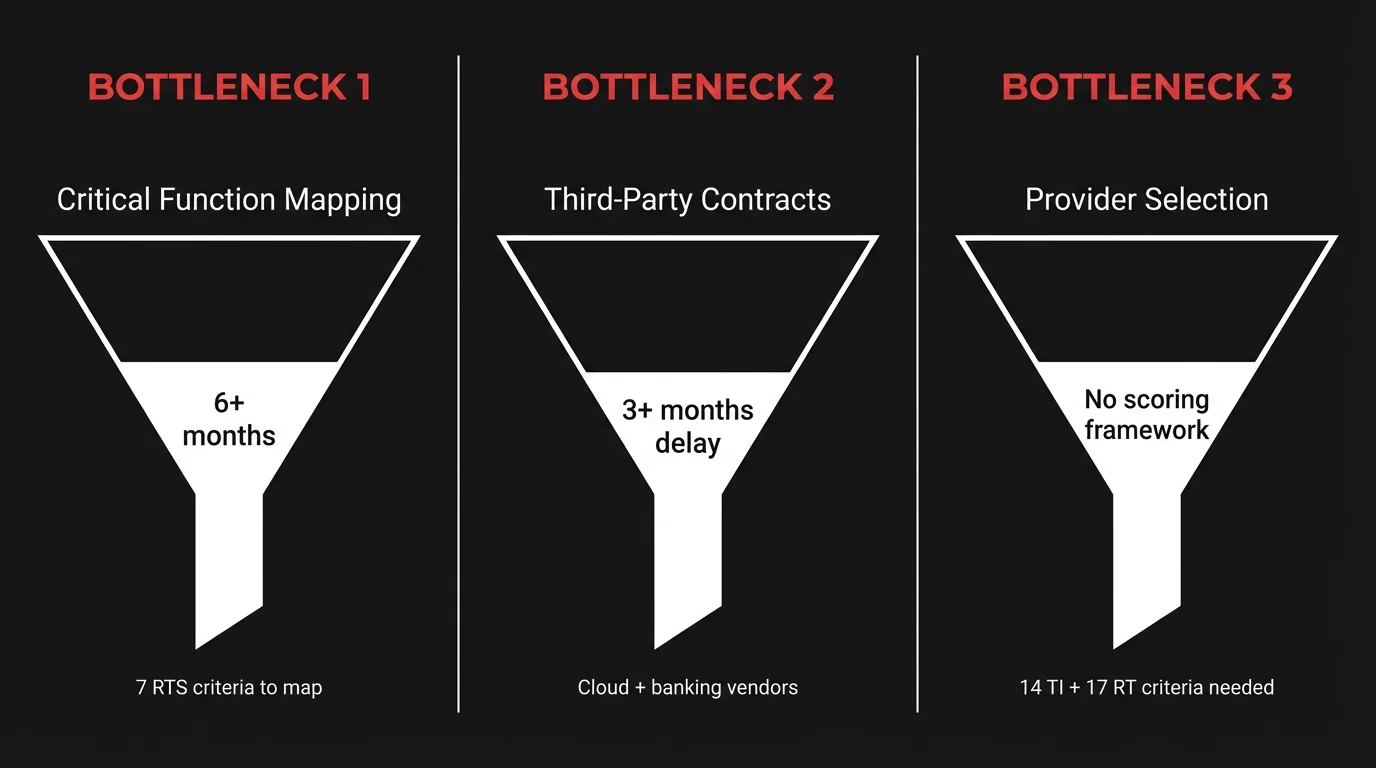

Gdzie instytucje utykają - trzy wąskie gardła operacyjne

Oto trzy obszary, w których przygotowanie najczęściej się rozpada - i w których checklista idzie najgłębiej.

Mapowanie funkcji krytycznych

Zanim ktokolwiek napisze plan testów, ktoś w instytucji musi odpowiedzieć: które procesy biznesowe działają na których systemach ICT i które z nich są na tyle krytyczne, żeby wpaść w zakres? Artykuł 9(7) RTS wymienia 7 kryteriów rankingowych: krytyczność dla sektora, znaczenie biznesowe, substytucyjność, wzajemne powiązania, lokalizacja geograficzna, zależność sektorowa i dostępne informacje o zagrożeniach.

Większość banków nie ma tego mapowania. Nie w użytecznej formie. Informacje istnieją w diagramach architektury, eksportach z CMDB i głowach kilku osób, które pracują w firmie najdłużej. Zebranie tego w coś, co wytrzyma weryfikację regulatora, pochłania całe 6-miesięczne okno scopingu, jeśli zaczyna się od zera.

Checklista strukturyzuje to względem 7 kryteriów RTS, żebyś mógł zacząć zanim przyjdzie notyfikacja. Zacznij 6+ miesięcy wcześniej.

Koordynacja z dostawcami zewnętrznymi

Artykuł 30(3) DORA wymaga klauzul współpracy w umowach z zewnętrznymi dostawcami ICT objętymi zakresem TLPT. W praktyce oznacza to nakłonienie dostawcy chmury lub vendora core bankingu do podpisania aneksu, w którym zgadza się na współpracę z red teamem testującym jego infrastrukturę.

Ich dział prawny będzie miał pytania. Dział ryzyka będzie miał zastrzeżenia. Ich harmonogram nie będzie pasował do twojego. Pojedynczy aneks do umowy potrafi opóźnić TLPT o 3+ miesiące. Moduł 04 checklisty obejmuje to w 14 punktach - aneksy do umów, umowy o przetwarzanie danych, ustalenia transgraniczne.

Wybór dostawcy bez kryteriów oceny

Artykuł 7(1) RTS określa minimalne wymagania dla dostawców TI i red teamu - doświadczenie, certyfikaty, ubezpieczenie, referencje. Ale nie daje sposobu na porównanie jednego dostawcy z drugim. Większość działów zamówień kończy porównywaniem ofert po cenie, bo nie ma innego frameworku oceny.

Checklista zawiera ważone karty oceny: 14 kryteriów dla dostawców TI (max 175 pkt) i 17 dla dostawców red team (max 210). Każde kryterium odnosi się do konkretnego wymagania RTS lub wytycznych TIBER-EU dotyczących procurement.

Jedna rzecz warta wiedzy o certyfikatach: OSCE, OSED, OSEP, OSWE i CRTO sprawdzają, czy zespół potrafi prowadzić zaawansowane operacje red team - lateral movement, tworzenie własnych exploitów, omijanie EDR - a nie tylko uruchomić skaner podatności i spisać wyniki. Publikacje CVE mówią coś innego: że dostawca znajduje realne podatności w produkcyjnym oprogramowaniu, a nie tylko testuje pod kątem znanych. Więcej o tym, czego szukać u dostawcy, w naszym opisie testów penetracyjnych.

Co zawiera checklista TLPT DORA

Osiem modułów, każdy odpowiadający fazie w RTS. Każdy punkt ma referencję do artykułu, więc wiesz dokładnie, dlaczego tam jest.

Moduł 01: Czy jestem w zakresie? Obejmuje progi z Artykułu 26 DORA, uznaniowe wyznaczenie przez organy krajowe i kryteria wyłączenia. 18 punktów. Kamień milowy: określenie zakresu przed formalną notyfikacją.

Moduł 02: Governance. Utworzenie zespołu kontrolnego, protokoły tajności, mapowanie funkcji krytycznych względem 7 kryteriów z Artykułu 9(7) RTS. 42 punkty. Kamień milowy: wyznaczony lider zespołu kontrolnego, CIF zmapowane do bazowych systemów ICT.

Moduł 03: Wybór dostawców. Minimalne wymagania dla dostawców TI i red team wg Artykułu 7 RTS, ważone karty oceny, elementy kontraktowe włącznie z klauzulami kill-switch i umowami o przetwarzanie danych. 38 punktów. Kamień milowy: dostawcy zakontraktowani, potwierdzona separacja zespołów.

Moduł 04: Faza przygotowawcza. Treść project charter (Załącznik I), dokument specyfikacji zakresu (Załącznik II), koordynacja z zewnętrznymi dostawcami ICT, uzgodnienia transgraniczne dotyczące wzajemnego uznawania. 45 punktów. Kamień milowy: organ TLPT zatwierdza specyfikację zakresu.

Moduł 05: Threat Intelligence. Zbieranie informacji wywiadowczych, profilowanie aktorów zagrożeń, opracowanie scenariuszy (minimum 3 scenariusze, maksymalnie 1 bez oparcia o wywiad) i raport Targeted Threat Intelligence (Załącznik III). 28 punktów. Kamień milowy: organ TLPT zatwierdza TTIR.

Moduł 06: Testy Red Team. Plan testów red team (Załącznik IV), minimum 12 tygodni aktywnych testów wg Artykułu 11(5) RTS, procedury leg-up, zarządzanie detekcją i raportowanie tygodniowe. 35 punktów. Kamień milowy: testy aktywne zakończone, wszystkie działania zalogowane.

Moduł 07: Faza zamknięcia. Powiadomienie blue teamu, raport red teamu (Załącznik V, termin 4 tygodnie), raport blue teamu (Załącznik VI, termin 10 tygodni), obowiązkowe ćwiczenie purple teaming i raport podsumowujący (Załącznik VII). 32 punkty. Kamień milowy: raport podsumowujący przekazany organowi TLPT.

Moduł 08: Remediacja i atestacja. Plan naprawczy z analizą przyczyn źródłowych (termin 8 tygodni wg Artykułu 13 RTS), formalna atestacja wg Artykułu 14(1) RTS (Załącznik VIII). 23 punkty. Kamień milowy: atestacja wydana.

Uwaga o Module 07: purple teaming to nie debrief z prezentacją. RTS czyni go obowiązkowym, ale format zależy od ciebie - a różnica między użyteczną sesją a zmarnowaną jest ogromna. Najlepszy purple teaming, jaki widzieliśmy, wygląda tak: blue team siedzi z red teamem, odtwarza ścieżki ataku w czasie rzeczywistym, dostosowuje reguły detekcji na bieżąco i weryfikuje poprawki przed końcem sesji. Jeśli twój plan to dwugodzinne spotkanie z PowerPointem, zostawiasz 80% wartości na stole.

Co jeszcze zawiera checklista DORA

Poza 261 punktami checklista zawiera narzędzia, które inaczej budowałbyś od zera - albo, co bardziej prawdopodobne, pominąłbyś i potem żałował.

Karty oceny dostawców. 14 ważonych kryteriów dla dostawców TI (max 175 pkt), 17 dla red teamu (max 210). Zmapowane do Artykułu 7 RTS i wytycznych TIBER-EU dotyczących procurement. Progi punktowe pokazują, kiedy dostawca spełnia wymagania - przydatne, gdy dział zamówień pyta, dlaczego najtańszy oferent nie jest wystarczający.

Gotowy rejestr ryzyk. 10 ryzyk, które faktycznie pojawiają się podczas TLPT - ekspozycja danych, zakłócenie systemów produkcyjnych, błędy w zarządzaniu detekcją, problemy z koordynacją dostawców. Ocena prawdopodobieństwa i wpływu już wypełniona. Dostosuj do swojego kontekstu zamiast zaczynać od pustego szablonu.

Tabela porównawcza 32 jurysdykcji. Wszystkie kraje UE/EOG plus Wielka Brytania. Nazwa organu TLPT, status frameworku, zasady dotyczące wewnętrznych testerów, kluczowe różnice względem RTS. Jeśli działasz transgranicznie, oszczędza to tygodnie researchu po stronach regulatorów. Aktualna na marzec 2026.

23 spostrzeżenia Red Teamu. Wskazówki praktyków to część, z której jesteśmy najbardziej dumni. Pochodzą z perspektywy offensive security - co odróżnia instytucję gotową do testów od takiej, która nie jest. Gdzie testy się zatrzymują, co powoduje rozszerzanie zakresu, jak obsłużyć leg-upy bez unieważnienia wyników.

Interaktywny Excel. Wpisz przewidywaną datę notyfikacji. Harmonogramy obliczą się same. Dashboardy postępu śledzą realizację we wszystkich 8 modułach, a formatowanie warunkowe oznacza wszystko, co jest po terminie.

Dla kogo jest ta checklista

- Liderzy zespołów kontrolnych zarządzający procesem TLPT wewnątrz instytucji - operacyjni właściciele ćwiczenia trwającego od 12 do 18 miesięcy

- CISO raportujący zarządowi o gotowości TLPT i alokacji budżetu (typowy koszt TLPT: 150 000 - 500 000 EUR za TI i red team)

- Zespoły compliance i ryzyka weryfikujące zgodność z RTS i mapujące luki przed notyfikacją od organu TLPT

- Działy zamówień oceniające dostawców TI i red team za pomocą ważonych kart oceny zamiast kryteriów ad hoc

Pobierz checklistę TLPT DORA

Oba formaty zawierają pełną listę 261 punktów, karty oceny dostawców, rejestr ryzyk, tabelę porównawczą jurysdykcji i wszystkie spostrzeżenia Red Teamu.

Bezpośrednie pobranie. Bez formularza.

Szukasz dostawcy red team lub TLPT? Sprawdź, jak pracujemy.

Umów konsultację TLPT

Jeśli przygotowujesz się do TLPT i chcesz omówić swoją konkretną sytuację - umów konsultację. Specjalizujemy się w ofensywnym bezpieczeństwie - 150+ opublikowanych CVE w produktach SAP, Microsoft, IBM, CyberArk, F5, Palo Alto Networks i innych. Pracujemy z bankami, instytucjami finansowymi i podmiotami regulowanymi w Europie, Azji i USA.

Umów 30-minutową konsultację TLPT

Najczęściej zadawane pytania

Kto jest zobowiązany do przeprowadzenia TLPT na mocy DORA?

Krótka odpowiedź: Artykuł 2 RTS wyznacza progi - instytucje kredytowe G-SII i O-SII, instytucje płatnicze powyżej 150 mld EUR wolumenu transakcji, CSD, CCP i zakłady ubezpieczeń powyżej 1,5 mld EUR składki przypisanej brutto. Ale organy krajowe mogą również wyznaczać podmioty uznaniowo, na podstawie znaczenia systemowego lub profilu ryzyka ICT (Artykuł 26(8) DORA). Jeśli nie wiesz, czy jesteś w zakresie, Moduł 01 checklisty prowadzi przez kryteria.

Ile trwa TLPT?

Dłużej niż większość zakłada. Od 12 do 18 miesięcy na pełny cykl - przygotowanie, testy, zamknięcie, remediacja. Same aktywne testy red team to minimum 12 tygodni (Artykuł 11(5) RTS). Potem faza zamknięcia: raport red teamu w ciągu 4 tygodni, raport blue teamu w ciągu 10 tygodni, obowiązkowy purple teaming i 8 tygodni na plan naprawczy. Same czynności po testach mogą się rozciągnąć na 26 tygodni.

Czy ta sama firma może dostarczać threat intelligence i testy red team?

Tak, ale z zastrzeżeniem. Artykuł 7(1) RTS wymaga kontraktowej separacji - zespół TI i zespół red team muszą działać niezależnie, z oddzielnym personelem i bez relacji raportowania między nimi. Ta sama firma - tak. Te same osoby - nie.

Czy purple teaming jest obowiązkowy w ramach DORA TLPT?

Tak. Artykuł 12(5) RTS czyni purple teaming obowiązkowym w fazie zamknięcia. Blue team i red team muszą odtworzyć działania ofensywne i defensywne na wspólnie zidentyfikowanych tematach w ciągu 10 tygodni od zakończenia aktywnych testów. W starszych frameworkach TIBER nie było to wymagane.

Jak często trzeba przeprowadzać TLPT?

Co 3 lata zgodnie z Artykułem 26(1) DORA. Biorąc pod uwagę cykl 12-18 miesięcy, matematyka jest ciasna - zanim skończysz jeden TLPT, przygotowanie do następnego jest już na horyzoncie. Moduł 08 checklisty uwzględnia planowanie następnego cyklu właśnie z tego powodu.

Otrzymuj badania bezpieczeństwa AFINE i aktualizacje DORA bezpośrednio. Bez spamu, wypisanie w dowolnym momencie.