TLPT DORA

dla Instytucji Finansowych

Testy penetracyjne oparte na TLPT zgodne z DORA, przeprowadzane przez pentesterów, którzy opublikowali ponad 150 luk CVE i testowali instytucje finansowe przez 10 lat

TLPT Zgodne z DORA

Oferujemy testy TLPT zgodne z wymogami DORA, oparte na artykule 26 i ramach TIBER-EU:

Analiza dotycząca aktualnych scenariuszy zagrożeń

Testy Red Team oparte na potencjalnych ścieżkach ataków

Ćwiczenia Purple Team ze współpracą z SOC w czasie rzeczywistym

Weryfikacja naprawy wykrytych luk w zabezpieczeniach

Pokazujemy co zawodzi, w jaki sposób i jakie dane klientów są narażone.

Symulujemy działania atakujących, którzy naruszyli Twoje zabezpieczenia. Sprawdzamy, czy mogą dotrzeć do systemów płatności, manipulować transakcjami SWIFT lub przejąć kontrolę nad core banking. TLPT DORA pokazuje, które ścieżki ataku są skuteczne i czy Twoje zabezpieczenia je powstrzymują.

Dlaczego Instytucje Finansowe Wybierają AFINE do Testów TLPT DORA?

Przez 10 lat testowaliśmy systemy w produkcji dla takich instytucji jak ING Bank, PKO BP i innych dużych europejskich banków. Otrzymujesz zespół operatorów, którzy rozumieją, jak atakujący przechodzą od naruszenia zabezpieczeń do dostępu do SWIFT, manipulacji płatnościami i przejęcia kontroli nad core banking. Nasze raporty pokazują dokładnie, które mechanizmy kontroli zawiodły, pełne łańcuchy ataków oraz to, gdzie Twój zespół SOC nas nie wykrył.

Nasze Usługi

Analiza Zagrożeń i Opracowywanie Scenariuszy

Badamy metody działania cyberprzestępców atakujących instytucje finansowe, w tym przejmowanie SWIFT, oszustwa płatnicze, ataki ransomware i zagrożenia wewnętrzne. Na tej podstawie tworzymy realistyczne scenariusze ataków dopasowane do specyfiki Twojego sektora.

Core banking i Systemy Płatności

Testujemy core banking, komunikację SWIFT, przetwarzanie płatności, autoryzację przelewów i systemy płatności w czasie rzeczywistym. Sprawdzamy, czy atakujący mogą manipulować transakcjami lub zakłócać przetwarzanie płatności oraz czy Twój zespół to wykrywa.

Platformy Bankowości Cyfrowej

Testujemy bankowość internetową, mobilną oraz interfejsy API łączące kanały cyfrowe z głównym systemem. Sprawdzamy, czy atakujący mogą przejąć konta użytkowników, przechwycić sesje, manipulować transakcjami lub ominąć systemy wykrywania oszustw w realistycznych warunkach ataku.

Systemy Finansowo-Operacyjne i Backendowe

Testujemy platformy raportowania finansowego, systemy uzgadniania sald oraz przepływy pracy zatwierdzania płatności. Sprawdzamy, czy atakujący, którzy naruszyli zabezpieczenia, mogą uzyskać możliwość wykonywania przelewów, a także oceniamy, czy Twoje mechanizmy kontroli są w stanie powstrzymać takie działania.

Bezpieczeństwo Integracji Podmiotów Trzecich

Testujemy zabezpieczenia procesorów płatności, fintechów, banków korespondentów i SWIFT. Sprawdzamy, czy atak u jednego podmiotu może rozprzestrzenić się w łańcuchu dostaw oraz czy Twój monitoring to wykryje.

Ocena Reakcji Blue Teamu

na Incydenty

Testujemy reakcję Twojego zespołu bezpieczeństwa na niezapowiedziane ataki. Oceniamy czas reakcji, komunikację podczas incydentów oraz zdolność do odzyskiwania systemów po naruszeniu.

Wykrywanie Zagrożeń przez SOC

Testujemy wykrywalność ataków finansowych (kradzież danych, SWIFT, oszustwa przelewowe) przez Twój SOC w realistycznych symulacjach.

Weryfikacja Remiediacji i Raportowanie

Po testach dostarczamy raport z analizą wykrytych podatności, oceną skuteczności obrony oraz rekomendacjami naprawczymi - wszystko w formacie zgodnym z wymogami DORA.

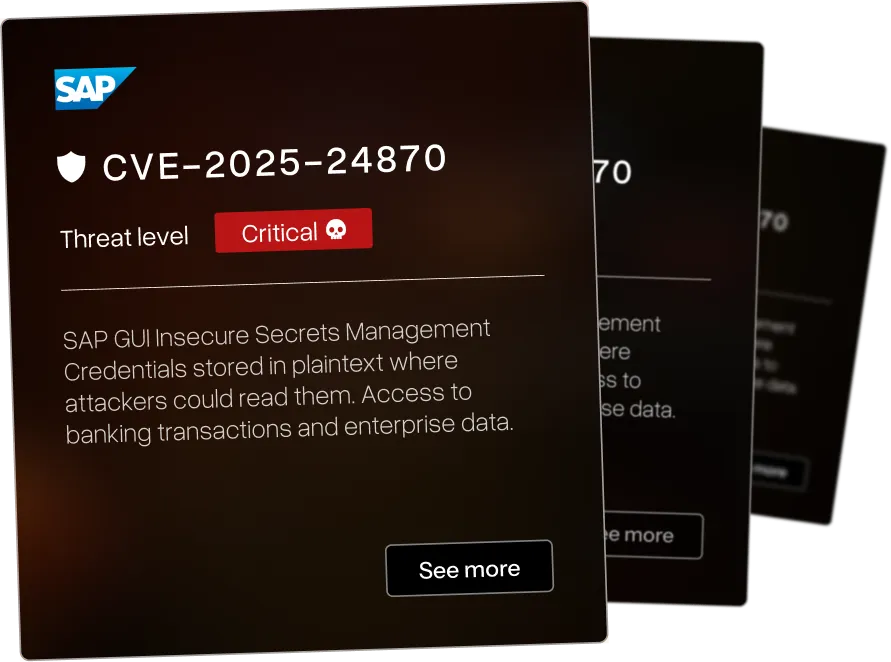

Oprogramowanie Korporacyjne, Które Zhackowaliśmy

Nasi badacze TLPT DORA odkrywają luki w platformach korporacyjnych obsługujących krytyczne operacje w bankowości i finansach. Wykorzystujemy zarówno znane luki CVE, jak i nieudokumentowane jeszcze podatności.

Przepełnienie pamięci w Microsoft Edge (EdgeHTML) umożliwia zdalne wykonanie kodu przez spreparowaną zawartość webową

.webp)

Remote code execution via insecure deserialization in IBM i Access Client Solutions allows attackers to execute arbitrary code

Missing rate limiting on password change in CyberArk EPM allows brute-force attacks against user accounts

Zobacz wszystkie opublikowane przez nas CVE:

.webp)

.webp)

AFINE Adaptive Security Framework (AASF)

Framework opracowany na podstawie dekady ocen bezpieczeństwa i stale udoskonalany wraz z ewolucją metod ataków. Nasza metodologia odzwierciedla aktualne wzorce zagrożeń i wyzwania bezpieczeństwa, przed którymi stoją organizacje w miarę rozszerzania się ich powierzchni ataku.

Jesteśmy Gotowi Dostarczyć Bezpieczeństwo na Najwyższym Poziomie

Dlaczego Organizacje Nam Ufają?

FAQ - TLPT DORA

Umów Konsultację

Każde zaangażowanie TLPT dostosowujemy do Twoich systemów i zagrożeń. Umów się na konsultację, aby omówić swoje wymagania.