TLPT DORA to najbardziej rygorystyczny wymóg w zakresie testowania cyberbezpieczeństwa, jaki UE kiedykolwiek narzuciła instytucjom finansowym. Rozporządzenie delegowane Komisji (UE) 2025/1190 - które weszło w życie 8 lipca 2025 r. - doprecyzowuje wszystko, co art. 26 DORA pozostawił otwarte: kto musi przeprowadzić testy, jak przebiega proces i jak wygląda metodyka.

Niniejszy przewodnik wyjaśnia, czym jest TLPT DORA, które instytucje finansowe są objęte obowiązkiem, jak przebiega sześciofazowy proces oraz co przygotować, zanim organ ds. TLPT wyśle powiadomienie.

Czym jest, a czym nie jest TLPT DORA

Przede wszystkim: TLPT to nie jest test penetracyjny.

To rozróżnienie ma większe znaczenie, niż większość ludzi zdaje sobie sprawę. Test penetracyjny obejmuje jedną aplikację lub jeden segment sieci, trwa tydzień lub dwa, dostarcza listę CVE i każdy dostaje swój raport. Zespół ds. bezpieczeństwa wie, że test się odbywa. Blue team obserwuje.

TLPT to pełnowymiarowe ćwiczenie red teamowe na żywych systemach produkcyjnych. Symuluje prawdziwy atak przez prawdziwego przeciwnika - od pierwszego kroku rozpoznania aż do ostatecznego celu. Zespół ds. bezpieczeństwa, SOC, specjaliści od reagowania na incydenty - nie mają pojęcia, że odbywa się test. Reagują na alerty dokładnie tak, jak przy prawdziwym incydencie.

Różnica tkwi w zakresie. Test penetracyjny sprawdza, czy można wytrychem otworzyć zamek. TLPT sprawdza, czy cała organizacja ds. bezpieczeństwa jest w stanie wykryć zaawansowanego napastnika, który przebywa w sieci od tygodni.

„TLPT naśladuje taktyki, techniki i procedury rzeczywistych podmiotów stanowiących zagrożenie, postrzeganych jako stwarzające autentyczne cyberzagrożenie” - to słowa samej DORY. I dostarcza kontrolowanego, dopasowanego, opartego na analizie zagrożeń testu krytycznych żywych systemów produkcyjnych podmiotu finansowego.

Właśnie dlatego TLPT niesie ze sobą realne ryzyko operacyjne, wymaga zaangażowania regulatora na każdym etapie i prawidłowego przeprowadzenia trwającego miesiącami.

Kto jest zobowiązany do TLPT na podstawie DORA

DORA nie wymaga, aby każdy bank, zakład ubezpieczeń czy firma płatnicza przeprowadziła pełne ćwiczenie red teamowe. Rozporządzenie dotyczy wyłącznie największych i najbardziej krytycznych instytucji - tych, których upadek mógłby faktycznie destabilizować unijny system finansowy. Oto kto podlega obowiązkowemu zakresowi:

- Banki (instytucje kredytowe) - wyłącznie te o znaczeniu systemowym. Regulatorzy klasyfikują największe banki do dwóch kategorii: G-SII (banki o globalnym znaczeniu systemowym, np. ING, BNP Paribas, Deutsche Bank) oraz O-SII (istotne na poziomie krajowym lub unijnym, np. największy bank w danym kraju). Jeżeli bank należy do którejkolwiek z tych kategorii, jest objęty obowiązkiem. Mniejsze banki regionalne lub spółdzielcze nie są dotknięte.

- Instytucje płatnicze - wyłącznie największe podmioty. Łączna wartość transakcji płatniczych musi przekraczać 150 mld EUR w każdym z dwóch poprzednich lat kalendarzowych. To bardzo wysoka poprzeczka - obejmuje firmy takie jak główne sieci kartowe i duże procesory płatności, nie typowe fintechy ani mniejsze spółki płatnicze.

- Instytucje pieniądza elektronicznego - podobny próg. Objęte obowiązkiem, jeśli w każdym z dwóch poprzednich lat przekroczyły 150 mld EUR w transakcjach lub posiadały ponad 40 mld EUR w pieniądzu elektronicznym w obiegu (cyfrowa przechowywana wartość, jak karty przedpłacone czy cyfrowe portfele). Dotyczy wyłącznie największych podmiotów.

- Centralne depozyty papierów wartościowych (CDPW) oraz kontrahenci centralni (CCP) - automatycznie objęci obowiązkiem, bez progu wielkości. CDPW przechowują i rejestrują własność papierów wartościowych (akcji, obligacji) w imieniu inwestorów. CCP pośredniczą między każdym kupującym i sprzedającym, gwarantując realizację transakcji. Ponieważ ich upadek mógłby sparaliżować całe rynki finansowe, DORA traktuje je jako krytyczne niezależnie od rozmiaru.

- Systemy obrotu (giełdy, MTF) - wyłącznie dominujące. Objęte obowiązkiem, jeśli ich elektroniczne systemy transakcyjne posiadają największy krajowy udział w rynku w kluczowych kategoriach instrumentów lub odpowiadają za ponad 5% unijnego obrotu. Większość mniejszych systemów obrotu nie jest objęta.

- Zakłady ubezpieczeń i reasekuracji - najbardziej rygorystyczne kryteria. Trzeba spełnić próg bazowy (składka przypisana brutto powyżej 1,5 mld EUR, rezerwy techniczno-ubezpieczeniowe powyżej 10 mld EUR oraz aktywa ogółem powyżej 3,5% krajowego sektora) oraz przynajmniej jedno z kryteriów podwyższonych (składki powyżej 3 mld EUR, rezerwy powyżej 30 mld EUR lub aktywa powyżej 10% sektora krajowego).

Ważne: nawet jeśli spełniasz wszystkie powyższe kryteria, krajowy regulator (zwany organem ds. TLPT) może nadal zwolnić Cię z obowiązku, jeśli Twój profil ryzyka ICT nie uzasadnia przeprowadzenia pełnego TLPT. Działa to też w drugą stronę - jeśli nie należysz do tych kategorii, ale regulator uzna Cię za podmiot o istotnym ryzyku, może Cię objąć obowiązkiem. Jeśli nie masz pewności, czy podlegasz zakresowi, skonsultuj się teraz z zespołem prawnym i ds. compliance.

Cztery grupy uczestniczące w każdym TLPT

Zanim przejdziemy do procesu, musisz zrozumieć, kto co robi. W każdym TLPT uczestniczą cztery odrębne grupy, których role nie pokrywają się.

- Organ ds. TLPT to krajowy regulator właściwy dla tego procesu. Każde państwo członkowskie UE wyznacza jeden taki organ. W przypadku znaczących instytucji kredytowych rolę tę pełni EBC. Organ ds. TLPT nie jest biernym obserwatorem. Zatwierdza dokumentację, akceptuje dostawców, monitoruje test i wydaje poświadczenie na końcu. Nic nie przechodzi do kolejnej fazy bez jego akceptacji.

- Zespół typu control team to Twoja wewnętrzna grupa, która wie, że test się odbywa. Zazwyczaj od trzech do pięciu osób. Lider zespołu musi mieć wystarczające umocowanie, by podejmować wiążące decyzje szybko, mieć dostęp do organu zarządzającego i wystarczającą wiedzę o podmiocie, by podejmować decyzje dotyczące zakresu. Zespół zarządza wszystkim: ryzykiem, komunikacją z regulatorem, wyborem dostawców, ułatwieniami podczas testowania oraz utrzymaniem tajności.

- Dostawca analizy zagrożeń jest zawsze zewnętrzny. Zawsze. Nawet jeśli korzystasz z własnego wewnętrznego red teamu, strona analizy zagrożeń musi pochodzić z zewnątrz. Gromadzi rzeczywiste dane wywiadowcze o Twojej organizacji, mapuje powierzchnię ataku, identyfikuje podmioty stanowiące zagrożenie, które najprawdopodobniej Cię zaatakują, i buduje scenariusze, które testerzy będą realizować. Wymaga co najmniej jednej osoby z ponad pięcioletnim doświadczeniem w analizie zagrożeń i łącznym dorobkiem co najmniej trzech wcześniejszych zadań w tym obszarze.

- Red team (testerzy) wykonuje atak. Mogą być wewnętrzni, zewnętrzni lub mieszani. Ale co trzecie TLPT musi korzystać wyłącznie z testerów zewnętrznych. Zewnętrzne zespoły potrzebują co najmniej jednego lidera z pięcioletnim lub dłuższym doświadczeniem w red teamingu oraz dwóch dodatkowych testerów z co najmniej dwuletnim doświadczeniem każdy, pięciu referencji od klientów i ubezpieczenia odpowiedzialności cywilnej z tytułu wykonywania zawodu.

Jeśli rozważasz skorzystanie z zewnętrznego dostawcy zarówno do analizy zagrożeń, jak i red teamingu, jest to dozwolone. Jednak pracownicy przypisani do każdej z tych ról muszą być całkowicie odseparowani.

Pełny proces, faza po fazie

TLPT przebiega w sześciu fazach. Oto, co dzieje się na każdej z nich.

Faza 1: Przygotowanie

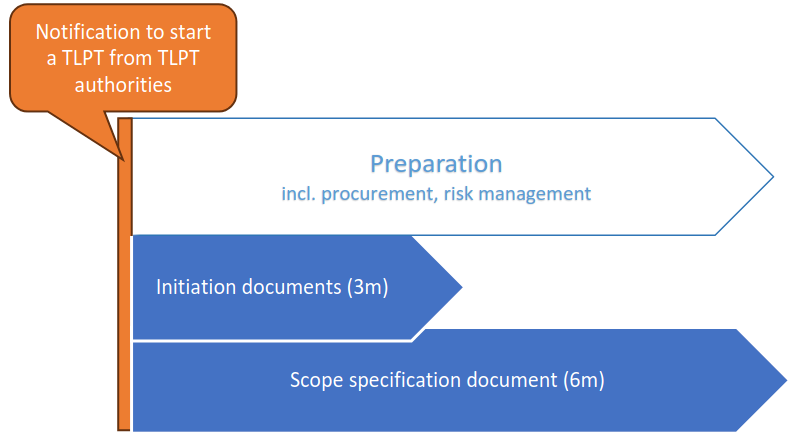

Wszystko zaczyna się od powiadomienia od organu ds. TLPT. Po jego otrzymaniu masz trzy miesiące na przesłanie informacji inicjujących i sześć miesięcy na złożenie kompletnego dokumentu określającego zakres.

W ciągu trzech miesięcy przesyłasz kartę projektu ze szczegółami lidera zespołu typu control team, decyzję, czy korzystasz z testerów wewnętrznych, zewnętrznych lub obu rodzajów, kanały komunikacji (zaszyfrowana poczta e-mail, bezpieczne wirtualne biura danych, komunikatory) oraz kryptonim całego ćwiczenia. Kryptonim służy temu, by blue team, podmioty trzecie i osoby spoza control team nie mogły zidentyfikować trwającego TLPT.

Po zatwierdzeniu informacji inicjujących przez organ ds. TLPT formalnie powoływany jest control team. Następnie przeprowadzana jest ocena ryzyka samego TLPT: ryzyko zakłócenia systemów, uszkodzenia danych, eskalacji kryzysów, wpływu na podmioty trzecie oraz ryzyko związane z udzieleniem zewnętrznym testerom dostępu do najbardziej wrażliwych systemów. Organ ds. TLPT dokonuje przeglądu i może wymagać wprowadzenia zmian.

Dokument określający zakres to miejsce, gdzie odbywa się prawdziwa praca. Musisz zidentyfikować wszystkie krytyczne lub istotne funkcje, zdecydować, które z nich są objęte zakresem testu i dlaczego, wskazać systemy ICT wspierające każdą funkcję objętą zakresem oraz zdefiniować wstępne flagi. Flagi to konkretne cele bezpieczeństwa, do których testerzy będą dążyć, ukierunkowane na poufność, integralność, dostępność lub autentyczność określonych systemów. Organ zarządzający podmiotu finansowego musi formalnie zatwierdzić dokument określający zakres.

Po zatwierdzeniu zakresu identyfikujesz i weryfikujesz dostawców. Przesyłasz do organu ds. TLPT dowody ich kwalifikacji. Umów nie podpisujesz przed zatwierdzeniem przez organ ds. TLPT Twojego wyboru.

Wskazówka: Dobry zewnętrzny partner może pomóc zmapować krytyczne funkcje, zdefiniować realistyczne flagi i przygotować dokument określający zakres w formacie, który wytrzyma weryfikację organu ds. TLPT. Pośpieszne podejście do tej fazy to najczęstszy sposób, w jaki instytucje tworzą sobie problemy na późniejszych etapach.

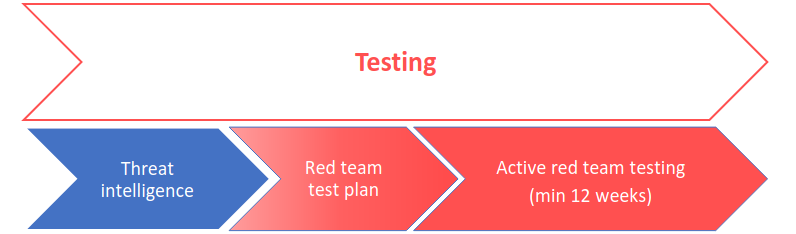

Faza 2: Analiza zagrożeń

Po zatwierdzeniu zakresu dostawca analizy zagrożeń przystępuje do gromadzenia danych wywiadowczych. Około czterech tygodni, choć faktyczny harmonogram bywa różny.

Czego szukają: dane uwierzytelniające pracowników w zhakowanych bazach danych, podobne domeny mogące służyć do spear phishingu, podatne lub narażone oprogramowanie w Twoim stosie technologicznym, informacje opublikowane przez pracowników online umożliwiające inżynierię społeczną, dane wywiadowcze z dark webu oraz profile podmiotów stanowiących zagrożenie, które najczęściej atakują instytucje finansowe o podobnym profilu.

Na tej podstawie budują co najmniej trzy scenariusze. Każdy scenariusz dotyczy innej krytycznej funkcji, używa innego profilu podmiotu stanowiącego zagrożenie i stosuje inne TTP. Jeden scenariusz musi dotyczyć dostępności usług. Jeden - integralności danych. Jeden - poufności informacji.

Sprawozdanie z ukierunkowanej analizy zagrożeń trafia do organu ds. TLPT w celu zatwierdzenia, zanim cokolwiek innego ruszy dalej.

Faza 3: Aktywne testowanie z udziałem red teamu

Po zatwierdzeniu sprawozdania z analizy zagrożeń testerzy opracowują plan testów z udziałem zespołu typu red team. Obejmuje on dozwolone i niedozwolone TTP, granice etyczne dla inżynierii społecznej, szczegóły poszczególnych scenariuszy, w tym konkretne atakowane flagi, dokładne planowane ścieżki ataku oraz harmonogram ćwiczenia podzielony na trzy podfazy: uzyskanie początkowego dostępu, ruch lateralny i realizacja celów.

Zarówno control team, jak i organ ds. TLPT zatwierdzają ten plan przed rozpoczęciem aktywnego testowania.

Faza aktywna trwa co najmniej 12 tygodni. Testerzy składają cotygodniowe raporty control teamowi i kierownikom testów. Blue team nie ma pojęcia, że cokolwiek się dzieje. Gdy wykrywa podejrzaną aktywność, reaguje jak na prawdziwy incydent.

Jeśli testerzy napotkają rzeczywistą blokadę, control team może zapewnić im ułatwienia: dane dostępowe, pozycję w sieci, wewnętrzną dokumentację. Ułatwienia są każdorazowo zaplanowane z góry i dokumentowane.

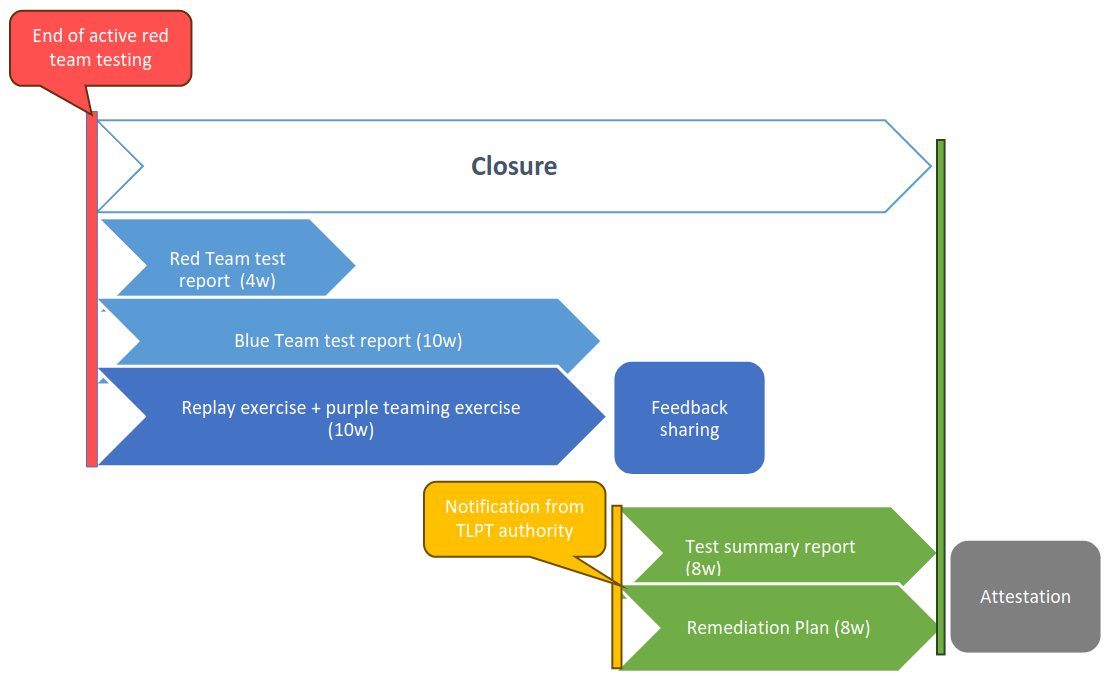

Faza 4: Zamknięcie

Faza aktywnego testowania kończy się w momencie, gdy wszystkie strony uzgodnią jej zakończenie. Lider control teamu informuje następnie blue team, że właśnie odbyło się TLPT.

W ciągu czterech tygodni testerzy składają Sprawozdanie z testów sporządzone przez zespół typu red team, obejmujące wszystkie działania atakujące, każdą zdobytą lub niezdobytą flagę, wszystkie zastosowane TTP, udzielone ułatwienia oraz zalecenia naprawcze.

W ciągu dziesięciu tygodni blue team sporządza własne Sprawozdanie z testów sporządzone przez zespół typu blue team: które działania atakujące wykrył, a które nie, dowody z logów dotyczące wykryć, własna analiza przyczyn źródłowych.

Również w ciągu tych dziesięciu tygodni testerzy i blue team przeprowadzają sesję odtwarzania oraz obowiązkowe ćwiczenie z udziałem purple teamu. Obie strony przechodzą wspólnie przez cały atak, analizują scenariusze, których nie udało się ukończyć, testują alternatywne ścieżki.

Ćwiczenia z udziałem purple teamu nie są opcjonalne w ramach wymogów TLPT DORA. Są obowiązkowe - to konkretne uzupełnienie, jakie DORA wnosi do frameworku TIBER-EU.

Faza 5: Naprawa

W ciągu ośmiu tygodni od powiadomienia o Sprawozdaniu podsumowującym z testów składasz plan naprawczy obejmujący każde ustalenie: opis stwierdzonego niedociągnięcia, środki naprawcze z priorytetami i terminami realizacji, analizę przyczyn źródłowych, odpowiedzialne zespoły oraz ryzyka wynikające z niepodjęcia działań naprawczych. Regulatorzy będą monitorować realizację.

Faza 6: Poświadczenie

Po zakończeniu wszystkich etapów organ ds. TLPT wydaje formalne poświadczenie certyfikujące, że TLPT zostało przeprowadzone zgodnie z wymogami DORA. Dla podmiotów finansowych działających w kilku państwach członkowskich to poświadczenie może być wzajemnie uznawane przez organy ds. TLPT w innych krajach, co pozwala uniknąć powielania testów.

Harmonogram w jednym widoku

Poniżej zestawienie kluczowych terminów i etapów:

Scenariusze transgraniczne i grupowe

Jeśli podmiot działa w kilku państwach członkowskich UE, macierzysty organ ds. TLPT kieruje testem, ale musi poinformować organy przyjmujących państw członkowskich. Mają 20 dni roboczych na zostanie obserwatorem lub wyznaczenie własnego kierownika testów.

Jeśli Twoja grupa współdzieli systemy ICT lub wspólnego wewnętrznego dostawcę usług ICT z innymi podmiotami grupy, organy ds. TLPT ocenią, czy wspólne TLPT ma większy sens niż testy indywidualne.

Jeśli kilka podmiotów korzysta z tego samego zewnętrznego dostawcy ICT (podstawowy system bankowy, dostawca chmury, platforma analityczna), zbiorcze TLPT może objąć wszystkich uczestników jednocześnie. Co najmniej jeden scenariusz w zbiorczym TLPT musi dotyczyć własnych systemów bazowych dostawcy zewnętrznego.

Zgodność z TLPT DORA: Nad czym zacząć pracować już teraz

Większość instytucji, które otrzymają powiadomienia TLPT w 2026 roku, nie jest gotowa. Nie dlatego, że brakuje im dojrzałości w zakresie bezpieczeństwa, ale dlatego, że gotowość do TLPT to specyficzny problem organizacyjny, z którym większość programów bezpieczeństwa nigdy wcześniej nie musiała się mierzyć.

- Zmapuj krytyczne i istotne funkcje, zanim ktokolwiek Cię o to poprosi. Dokument określający zakres wymaga wylistowania wszystkich krytycznych lub istotnych funkcji, decyzji, które są objęte zakresem, i udokumentowania systemów ICT wspierających każdą z nich. Robienie tego w trzymiesięcznym terminie, jednocześnie powołując control team i przeprowadzając ocenę ryzyka, jest niezwykle trudne. Zacznij mapowanie funkcji teraz.

- Zidentyfikuj lidera control teamu. Ta osoba musi mieć odpowiednie starszeństwo, umocowanie i dostępność. Przez kolejny rok życia zawodowego będzie zarządzać ćwiczeniem regulacyjnym. Większość organizacji niedoszacowuje, jak wysoka musi być ranga tej roli.

- Poznaj opcje dotyczące testerów. Zdecyduj, czy planujesz korzystać z testerów wewnętrznych, zewnętrznych lub obu rodzajów. Jeśli wewnętrzni - sprawdź, czy Twój zespół spełnia wymogi art. 15: 12 miesięcy ciągłego zatrudnienia, udokumentowane szkolenia, formalna polityka dotycząca testerów wewnętrznych. Pamiętaj, że trzecie TLPT musi korzystać wyłącznie z testerów zewnętrznych.

- Oceń rynek pod kątem wykwalifikowanych dostawców. Zewnętrzni testerzy potrzebują pięciu referencji od klientów. Dostawcy analizy zagrożeń - trzech. Oboje potrzebują ubezpieczenia odpowiedzialności cywilnej. Zacznij identyfikować kandydatów, zanim znajdziesz się pod presją czasu.

- Upewnij się, że organ zarządzający rozumie, co podpisuje. Dokument określający zakres wymaga zatwierdzenia przez organ zarządzający. Muszą rozumieć, czym jest TLPT i co oznacza zatwierdzenie zakresu w praktyce.

- Sprawdź zarządzanie tajnością. Przez cały czas trwania aktywnej fazy testowania blue team nie może wiedzieć, że test się odbywa. Zastanów się teraz, jak control team powstrzymałby eskalację incydentu bez ujawnienia ćwiczenia.

Jeśli szukasz wykwalifikowanego dostawcy TLPT, kliknij tutaj, aby zarezerwować konsultację

Wybór dostawcy spełniającego wymogi TLPT DORA: czego szukać

Wybór podmiotu przeprowadzającego TLPT ma większe znaczenie, niż większość instytucji zdaje sobie sprawę. RTS określa minimalne kwalifikacje, ale minimalne kwalifikacje to nie to samo co rzeczywiste możliwości.

Oto czego szukać przy ocenie dostawców:

Kwalifikacje red teamu TLPT: ludzie stojący za zleceniem

TLPT realizują indywidualni specjaliści, nie loga firm. Poproś o certyfikaty i CVE osób, które będą pracować przy Twoim teście. RTS wymaga zewnętrznego lidera z co najmniej pięcioletnim doświadczeniem w testach penetracyjnych i ćwiczeniach red teamowych oraz dwóch dodatkowych testerów z co najmniej dwuletnim doświadczeniem każdy. Ale lata w CV to za mało. Szukaj certyfikatów offensive security wymagających praktycznych dowodów technicznych: OSCP, OSEP, CRTO, CRTE, OSED, OSCE3. Nie są łatwe do zdobycia. Zespół, który je posiada, wykazał rzeczywistą głębię techniczną w warunkach egzaminacyjnych, nie tylko zaliczył kurs szkoleniowy.

Analiza zagrożeń zgodna z DORA: co oznacza „aktualna”

Faza analizy zagrożeń to nie „wyszukiwanie w Google i raport”. Wymaga aktywnego gromadzenia danych wywiadowczych, dostępu do dark webu i prawdziwej analizy podmiotów stanowiących zagrożenie atakujących instytucje finansowe. Zapytaj, jak gromadzą dane wywiadowcze, z jakich źródeł korzystają i jak weryfikują trafność zidentyfikowanych podmiotów dla Twojej konkretnej instytucji. Różnica między dobrym a słabym raportem TI decyduje o tym, czy faza testowania symuluje realistyczne zagrożenie, czy goni za czymś ogólnym.

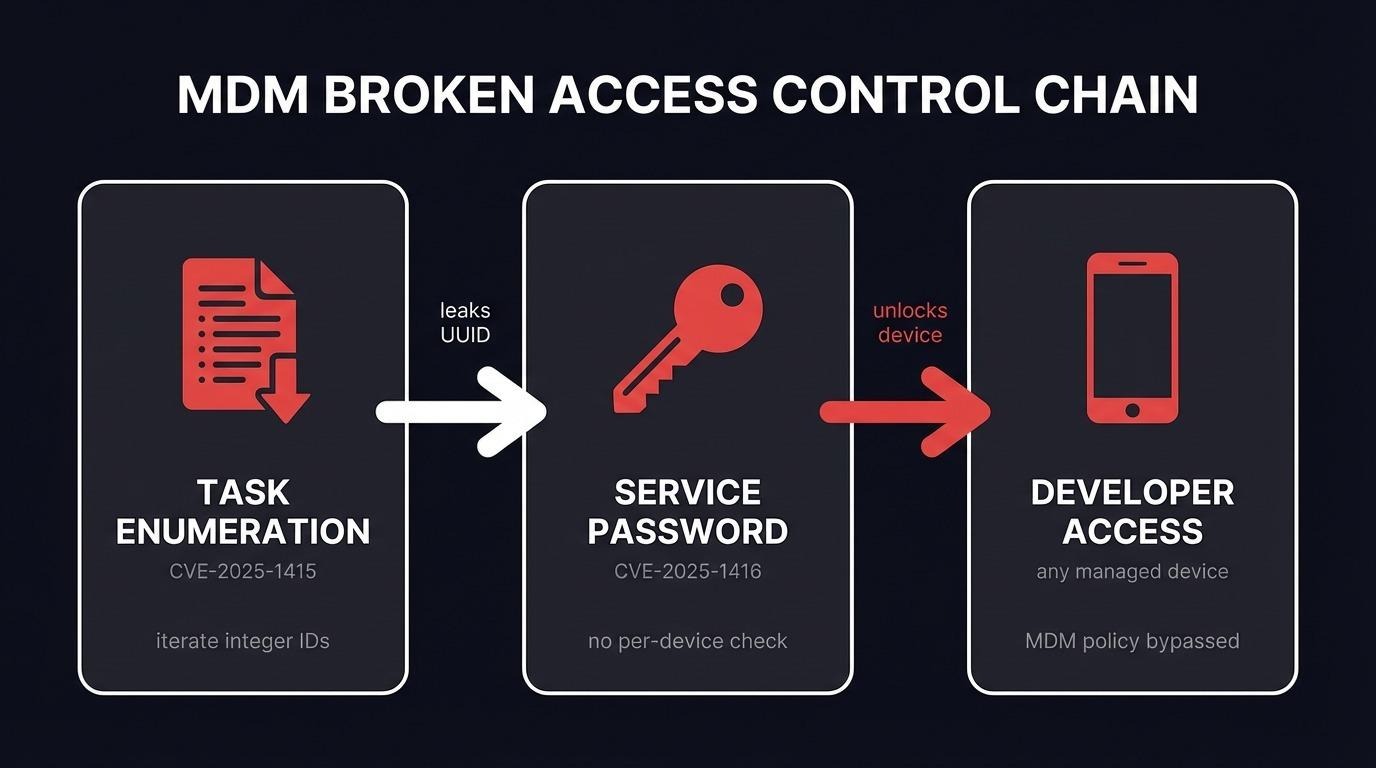

Weryfikowalny dorobek w badaniach ofensywnych

Historia publikacji CVE przez dostawcę powie Ci więcej niż jakikolwiek deck sprzedażowy. Firmy regularnie odkrywające podatności w oprogramowaniu korporacyjnym to te, których specjaliści działają naprawdę na technicznym froncie. Zespół badawczy AFINE opublikował ponad 150 CVE w oprogramowaniu korporacyjnym od dostawców takich jak SAP, Microsoft, CyberArk i Palo Alto Networks. To doświadczenie badawcze bezpośrednio wpływa na sposób myślenia specjalistów o ścieżkach ataku na złożoną infrastrukturę finansową wielu dostawców. Możesz zapoznać się z portfolio badań bezpośrednio.

Doświadczenie w sektorze finansowym w zleceniach zgodnych z DORA

Instytucje finansowe mają specyficzne ograniczenia regulacyjne, złożone zależności od podmiotów trzecich i bardzo szczególne definicje tego, co stanowi funkcję krytyczną. AFINE realizuje zlecenia z zakresu bezpieczeństwa ofensywnego dla europejskich banków, instytucji płatniczych i podmiotów infrastruktury krytycznej od 2015 roku, w tym dla takich organizacji jak PKO BP, ING Bank, Isabel Group i BGK.

Zarządzanie ryzykiem operacyjnym podczas aktywnego testowania TLPT

TLPT wiąże się z realnym ryzykiem dla systemów produkcyjnych. Specjaliści przeprowadzający test muszą dysponować jasno określonymi procedurami przywracania, zdefiniowanymi wyłącznikami awaryjnymi, ścisłą kontrolą zakresu i właściwą oceną, kiedy należy się zatrzymać. Zapytaj konkretnie, jak dokumentują i zarządzają ryzykiem operacyjnym podczas aktywnego testowania. Dobrzy dostawcy robią to i tak, bo rozumieją, co jest stawką.

Komunikacja i nadzór przez cały czas trwania TLPT

Control team będzie rozmawiał z testerami co najmniej raz w tygodniu. Dostawca analizy zagrożeń musi pozostawać dostępny na zapytania przez cały aktywny czas testowania. To zlecenie trwające wiele miesięcy z żywym regulatorem w tle. Zapytaj, jak przebiega komunikacja w zespole, kto jest kontaktem dzień-po-dniu i jak wygląda ścieżka eskalacji, gdy dzieje się coś nieoczekiwanego.

AFINE realizuje zlecenia TLPT dla unijnych instytucji finansowych - operacje red teamowe i raportowanie fazy zamknięcia, z analizą zagrożeń zapewnianą przez wyspecjalizowanego partnera.

Zarezerwuj konsultację na afine.com/services/tlpt-dora

Zgodność z TLPT DORA: kluczowe wnioski

TLPT to najbardziej rygorystyczne obowiązkowe ćwiczenie cyberbezpieczeństwa, z jakim kiedykolwiek zmierzył się unijny sektor finansowy. Jest dłuższe, bardziej złożone i droższe niż cokolwiek, co większość instytucji robiła dotychczas. Jest też naprawdę użyteczne.

Prawidłowo przeprowadzone TLPT mówi Ci, czy Twój program bezpieczeństwa działa pod prawdziwą presją. Obowiązkowe fazy odtwarzania i ćwiczeń z udziałem purple teamu istnieją właśnie po to, by ćwiczenie przynosiło wiedzę, a nie tylko dokumentację.

Pierwsza fala powiadomień nadejdzie w 2026 roku. Sześciomiesięczny okres od powiadomienia do złożenia zakresu jest ciasny dla organizacji, które nie odrobiły pracy domowej. Zacznij mapowanie funkcji, zidentyfikuj lidera control teamu i oceń opcje dostawców, zanim znajdziesz się w trybie reakcji.

Niniejszy wpis bazuje na Rozporządzeniu delegowanym Komisji (UE) 2025/1190 z dnia 13 lutego 2025 r. oraz Rozporządzeniu (UE) 2022/2554 (DORA). Odzwierciedla rozporządzenie w opublikowanej formie i nie stanowi porady prawnej ani regulacyjnej. W celu planowania zgodności specyficznego dla Twojej instytucji skonsultuj się z wykwalifikowanym doradcą prawnym.

Oficjalne źródła regulacyjne

- Rozporządzenie delegowane Komisji (UE) 2025/1190 - RTS dotyczące testów penetracyjnych pod kątem wyszukiwania zagrożeń (EUR-Lex)

- Rozporządzenie (UE) 2022/2554 (DORA) - pełny tekst Aktu w sprawie operacyjnej odporności cyfrowej (EUR-Lex)

- EBA/JC 2024-29 - Sprawozdanie końcowe dotyczące projektu RTS w sprawie TLPT (ESMA)

- Framework TIBER-EU (zaktualizowany luty 2025, dostosowany do DORA) - EBC

- Przewodnik wdrożeniowy EBC TIBER-EU SSM (listopad 2025) - Nadzór bankowy