Co reprezentuje Nasz Research

Odkrycia, Które Mają Znaczenie

Nasz zespół badawczy przeprowadza inżynierię wsteczną oprogramowania firmowego, aby odnaleźć luki zero-day zagrażające Twojej infrastrukturze - zanim zrobią to atakujący.

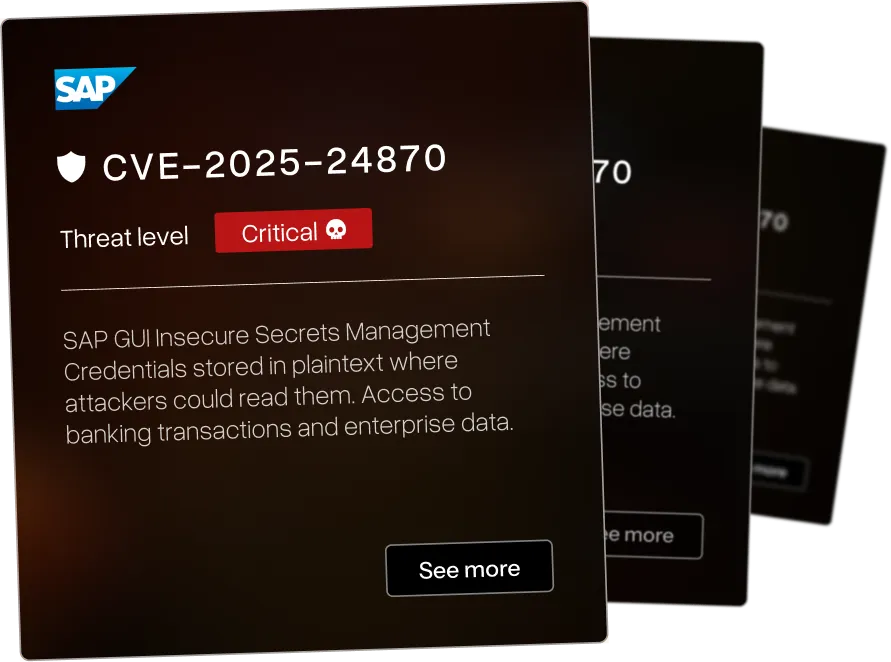

Przełamaliśmy Zabezpieczenia Gigantów

Poniższe podatności dotyczą systemów stworzonych i wykorzystywanych przez organizacje: SAP. IBM. Check Point. F5. BMC. Microsoft. Rapid7. CyberArk.

Aktualny Research

Opublikowaliśmy szeroki zakres podatności CVE w różnych branżach - każdej ma przypisany poziom zagrożenia od krytycznego do niskiego. Jesteśmy dumni, że wykrywanie przez nas krytycznych luk CVE w systemach firm takich jak IBM i Microsoft pomaga organizacjom na całym świecie stać się bezpieczniejszymi.

.webp)

Cross-site scripting with WAF bypass in Bitrix CRM allows script injection despite security controls

Remote command execution via unrestricted file upload in ExpressionEngine allows arbitrary code execution

.svg.webp)

Directory traversal in Apache Wicket allows reading Wicket markup source files from the server

Remote stored XSS via attachment name in Afterlogic WebMail Pro 8.3.11 allows persistent script injection

Eskalacja uprawnień w F5 BIG-IP - użytkownik przejmuje kontrolę nad systemem

.svg.webp)

Stored XSS w Apache Atlas - trwałe wstrzyknięcie złośliwego kodu

Local privilege escalation due to incorrect DLL permissions in KeeperChat on macOS allows local attackers to execute code with elevated privileges

Najpierw mapujemy Twoje systemy, następnie testujemy jak można je złamać.

Dlatego krytyczne luki zwykle znajdujemy poza pierwotnym zakresem testów - atakujący nie ograniczają się do tego, co jest w dokumentacji.

Testy Bezpieczeństwa - FAQ

Pytania, które zespoły bezpieczeństwa zadają przed partnerstwem z AFINE.