Testy Red Team

dla Fintech

Red Team dla Fintech przeprowadzany przez researcherów z ponad 150 opublikowanymi lukami CVE w SAP, IBM, Microsoft, CyberArk...

Testy Red Team Sprawdzające Twoje Zabezpieczenia

Większość programów bezpieczeństwa wygląda tak:

Kontrole wyglądają dobrze na papierze

SOC ma zasady wykrywania

Segmentacja sieci między IT a OT jest udokumentowana

Wszyscy zakładają, że zabezpieczenia działają

Pokazujemy co zawodzi, w jaki sposób i jakie dane klientów są narażone.

Symulujemy atakujących, którzy przełamali perymetr. Testujemy, czy mogą dotrzeć do infrastruktury przetwarzania płatności, manipulować transakcjami lub uzyskać dostęp do środków klientów. Zobaczysz, które ścieżki ataku działają i czy Twoje zabezpieczenia je powstrzymują.

Dlaczego Firmy Fintech Wybierają AFINE do Testów Red Team

Od 10 lat przeprowadzamy testy Red Team na systemach fintech i platformach płatniczych w środowisku produkcyjnym. Otrzymujesz operatorów, którzy rozumieją, jak przeciwnicy przemieszczają się od początkowego naruszenia do systemów przetwarzania płatności, oraz raporty pokazujące dokładnie, które kontrole zawiodły. Wychodząc z założenia, że perymetr został naruszony, testujemy ruch boczny do silników transakcji i danych klientów.

Tryb Purple Team

Większość klientów fintech wybiera współpracę Purple Team podczas testów Red Team. Twój SOC widzi naszą aktywność w czasie rzeczywistym. Wyjaśniamy, co robimy, jak to wygląda w logach i jak powinno działać wykrywanie.

Otrzymujesz zarówno walidację bezpieczeństwa, jak i natychmiastowe usprawnienia SOC. Twoi analitycy uczą się, jak wyglądają zaawansowane ataki w czasie rzeczywistym.

Nasze Usługi

Co obejmują Testy Red Team dla Fintech?

Infrastruktura Przetwarzania Płatności

Testujemy lateral movement od systemów internetowych do silników płatności. Weryfikujemy skuteczność izolacji obciążeń w chmurze, drogi eskalacji uprawnień i kontrole uwierzytelniania API. Mapujemy ścieżki ataku od skompromitowanych kontenerów do systemów transakcyjnych i magazynów danych klientów.

API Procesorów Płatności i Open Banking

Testujemy ścieżki ataku przez integracje z procesorami płatności, dostawcami open banking i bramkami transakcyjnymi. Eksploatujemy słabe punkty w mechanizmach OAuth, manipulujemy webhookami i przeprowadzamy ataki replay. Sprawdzamy, czy monitoring wykryje próby nieautoryzowanego dostępu przed transferem środków.

Aplikacje Mobilne i Webowe

Symulujemy zaawansowane ataki na konta użytkowników: przejęcie sesji, obejście mechanizmów autoryzacji API i manipulację transakcjami przez race conditions. Weryfikujemy, czy systemy wykrywania oszustw zatrzymają atakującego, zanim skompromituje uwierzytelnianie lub zmanipuluje przepływy płatności.

Panele Administracyjne i Narzędzia Wewnętrzne

Testujemy ścieżki dostępu do uprzywilejowanych pulpitów, narzędzi obsługi klienta i systemów operacyjnych. Testujemy, czy skompromitowanie tych paneli prowadzi do możliwości nieautoryzowanego przesyłania środków lub dostępu do danych klientów.

SOC Detection and Response

Weryfikujemy skuteczność Twojego SOC w wykrywaniu zaawansowanych ataków. Czy zasady SIEM reagują na lateral movement w kierunku systemów płatniczych? Czy EDR wyłapuje kradzież credentials? Tryb Purple Team zapewnia natychmiastowy feedback o lukach w monitoringu.

Bezpieczeństwo Integracji Podmiotów Trzecich

Atakujemy punkty integracji z procesorami płatności, API bankowymi i dostawcami tożsamości. Testujemy, czy kompromitacja jednej integracji otwiera drogę do środków klientów i czy Twój monitoring wyłapuje podejrzaną aktywność w połączeniach zewnętrznych.

Symulacja Zagrożeń Wewnętrznych

Testujemy, co się dzieje, gdy legalny dostęp zostaje nadużyty - skompromitowane konta deweloperów, eksfiltracja danych produkcyjnych z potoków CI/CD, złośliwa aktywność z autoryzowanych interfejsów API. Testujemy, czy monitorowanie wykrywa zagrożenia wewnętrzne, które wyglądają jak normalna aktywność.

Testowanie bezpieczeństwa AI/ML

Testujemy systemy AI wdrażane przez firmy fintech: wstrzykiwanie promptów do chatbotów obsługi klienta, manipulację modelami wykrywania oszustw, zatruwanie systemów rekomendacji i ekstrakcję danych z wyników modeli. Weryfikujemy, czy zabezpieczenia zapobiegają nieautoryzowanemu dostępowi do danych klientów lub manipulacji ocenami transakcji.

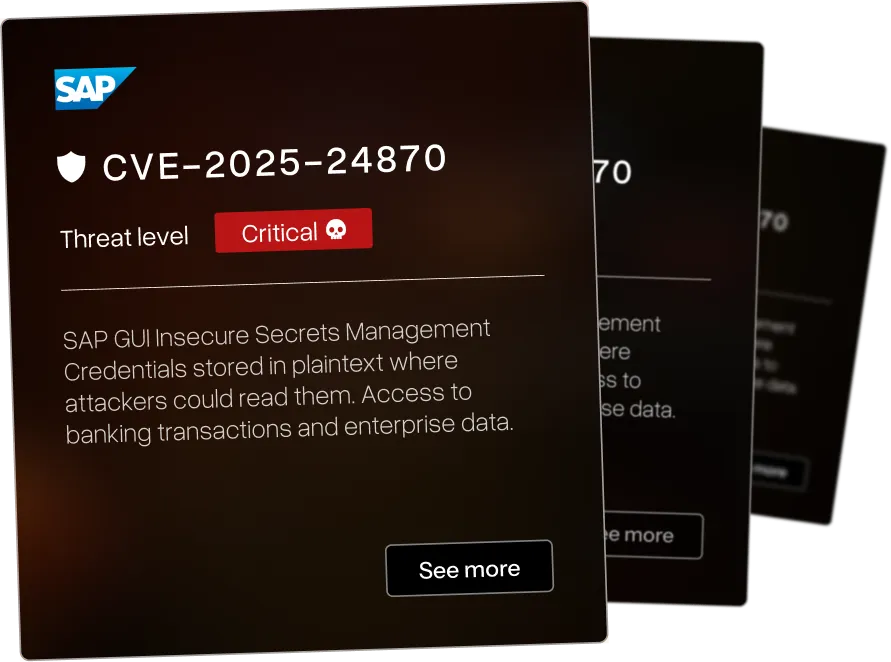

Oprogramowanie Korporacyjne, Które Zhackowaliśmy

Nasi operatorzy Red Team odkrywają luki w platformach, na których polegają firmy fintech. Wykorzystujemy zarówno znane luki CVE, jak i nieudokumentowane jeszcze podatności.

Przepełnienie pamięci w Microsoft Edge (EdgeHTML) umożliwia zdalne wykonanie kodu przez spreparowaną zawartość webową

.webp)

Remote code execution via insecure deserialization in IBM i Access Client Solutions allows attackers to execute arbitrary code

Missing rate limiting on password change in CyberArk EPM allows brute-force attacks against user accounts

Zobacz wszystkie opublikowane przez nas CVE:

.webp)

.webp)

AFINE Adaptive Security Framework (AASF)

Framework opracowany na podstawie dekady ocen bezpieczeństwa i stale udoskonalany wraz z ewolucją metod ataków. Nasza metodologia odzwierciedla aktualne wzorce zagrożeń i wyzwania bezpieczeństwa, przed którymi stoją organizacje w miarę rozszerzania się ich powierzchni ataku.

Jesteśmy Gotowi Dostarczyć Bezpieczeństwo na Najwyższym Poziomie

Dlaczego Organizacje Nam Ufają?

FAQ - Testy Red Team

Umów Konsultację

Każdy test Red Team planujemy indywidualnie, dopasowując go do Twojej infrastruktury i zagrożeń specyficznych dla Twojej branży. Umów konsultację, aby omówić szczegóły.