Testy penetracyjne w ramach dyrektywy NIS2 są prowadzone w celu weryfikacji skuteczności środków zarządzania ryzykiem określonych w Artykule 21 Dyrektywy (UE) 2022/2555. To nie jest działanie na pokaz - to najbardziej bezpośredni sposób sprawdzenia, czy kontrole bezpieczeństwa wytrzymają rzeczywisty atak.

Ten artykuł omawia warstwę techniczną i operacyjną: jak kontrole z Artykułu 21 zawodzą w praktyce, czego szukają audytorzy i jak zebrać i uporządkować dowody, które wytrzymają audyt. W Polsce dyrektywa NIS2 została wdrożona ustawą z dnia 23.01.2026 r. o zmianie ustawy o krajowym systemie cyberbezpieczeństwa (KSC), opublikowaną w Dzienniku Ustaw 02.03.2026 r.

Co wymaga Artykuł 21 - i gdzie zawodzi w praktyce

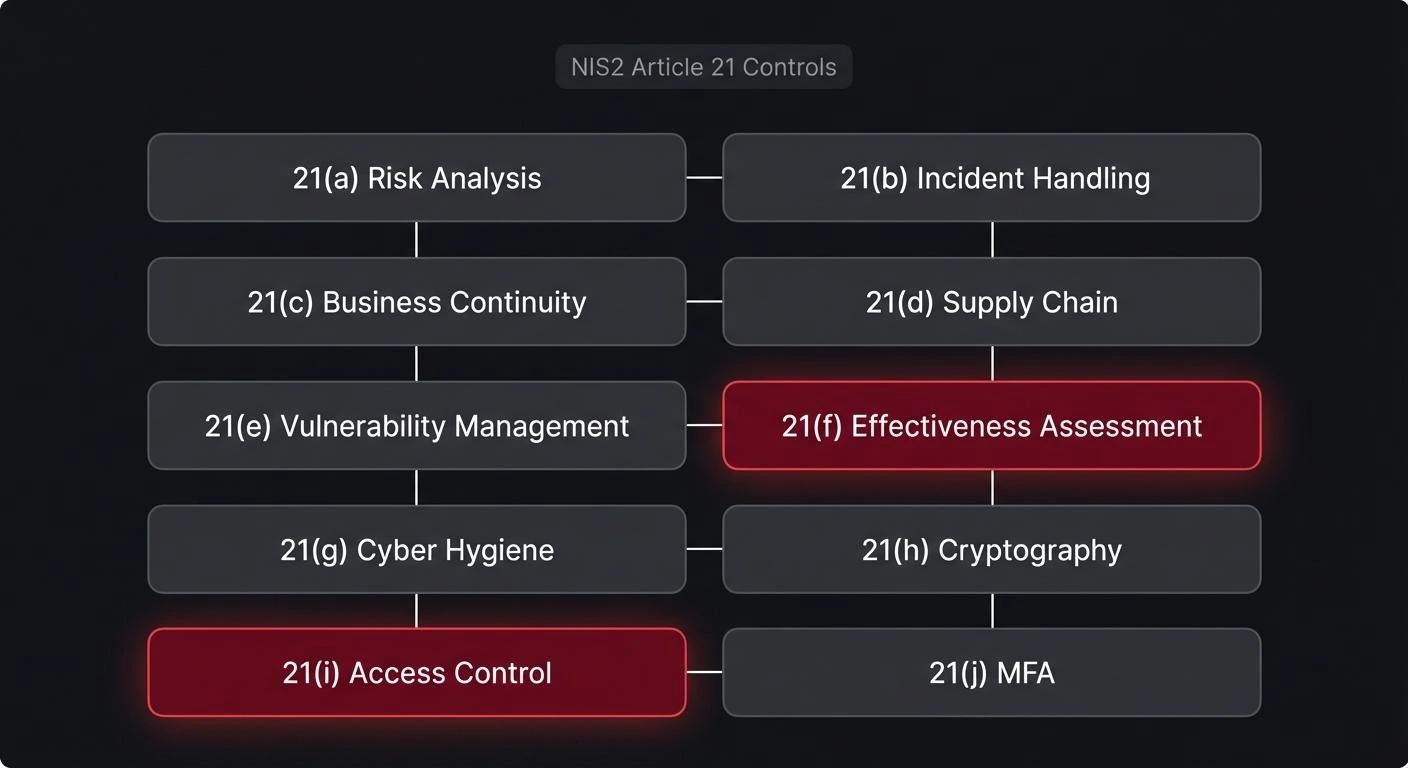

Artykuł 21 definiuje dziesięć minimalnych środków zarządzania ryzykiem, które muszą wdrożyć podmioty kluczowe i ważne: analiza ryzyka, obsługa incydentów, ciągłość działania, bezpieczeństwo łańcucha dostaw, zarządzanie podatnościami, ocena skuteczności, cyberhigiena, kryptografia, kontrola dostępu i MFA.

Kluczowe sformułowanie to "polityki i procedury oceny skuteczności środków zarządzania ryzykiem w cyberbezpieczeństwie" - Artykuł 21(2)(f). To jest wymóg testowania, nie tylko dokumentacji. Wytyczne techniczne ENISA v1.0 (czerwiec 2025) wskazują testy penetracyjne jako podstawową metodę wykazania skuteczności.

Rozporządzenie wykonawcze Komisji (UE) 2024/2690 idzie dalej. Jest wiążącym prawem dla dostawców DNS, usług chmurowych, centrów danych, MSP, MSSP i innych kategorii usług cyfrowych. Standardów dowodowych tego rozporządzenia nie można spełnić bez testów penetracyjnych.

Oto gdzie Artykuł 21 zawodzi w praktyce:

Artykuł 21(2)(a) - Analiza ryzyka i polityki bezpieczeństwa

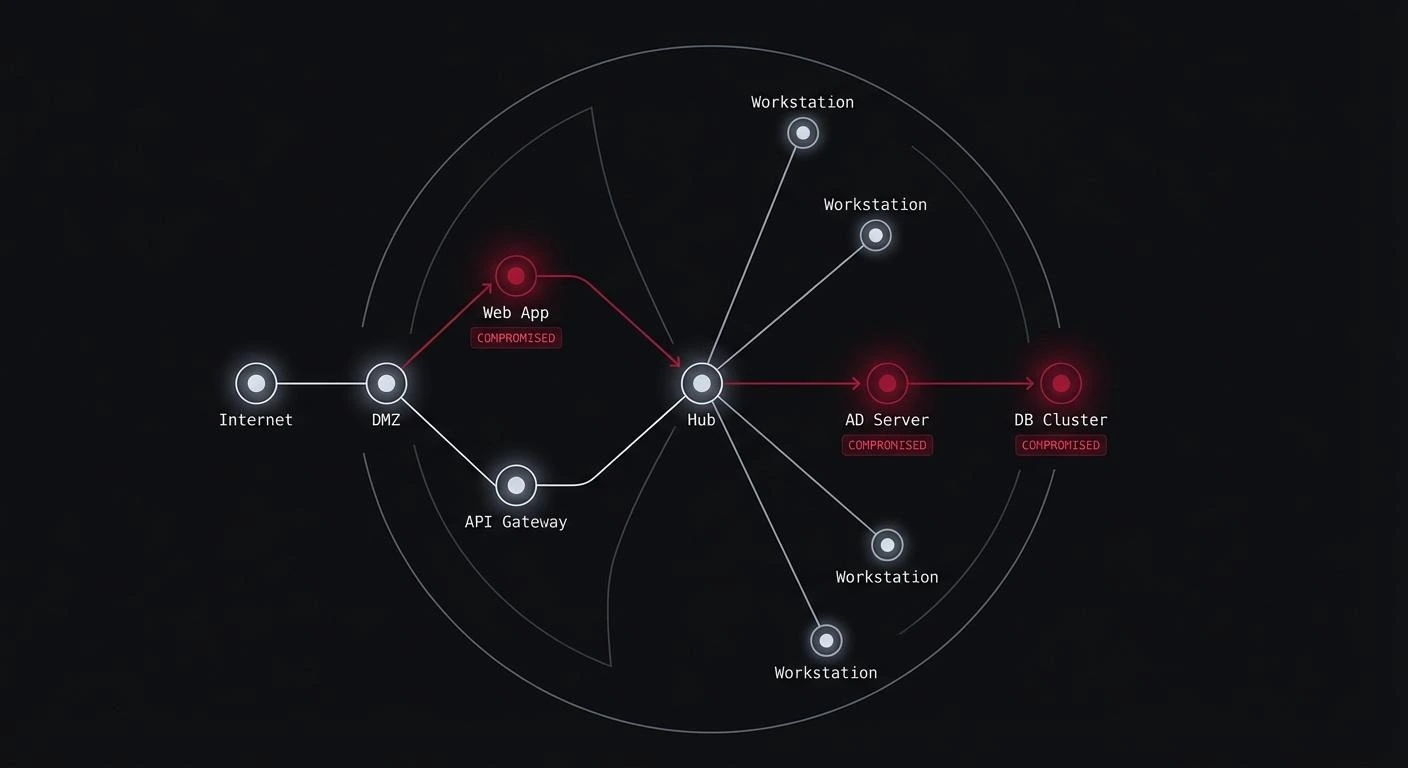

Rejestry ryzyka budowane na podstawie wywiadów i ankiet regularnie pomijają ścieżki lateral movement, które pentester znajduje w ciągu pierwszych dwóch godzin. Polityka stwierdzająca "konta uprzywilejowane wymagają zatwierdzenia" nie ma żadnego znaczenia, jeśli Active Directory ma 47 kont Domain Admin, które nigdy nie zostały usunięte po odejściu pracowników.

Artykuł 21(2)(b) - Obsługa incydentów

Plany reagowania na incydenty, które nigdy nie były testowane, zawodzą w momencie, gdy są potrzebne. Podczas prawdziwego incydentu organizacje regularnie odkrywają, że SIEM nie ma alertu dla użytej techniki, runbook zakłada dostęp sieciowy, którego nie mają, a nikt nie określił, kto podejmuje decyzję o powiadomieniu CSIRT w ciągu 24 godzin - jak wymaga Artykuł 23. W Polsce zgłoszenia incydentów trafiają do CERT Polska / CSIRT NASK lub właściwego sektorowego CSIRT. Symulacje red team ujawniają te braki zanim zrobi to prawdziwy incydent.

Artykuł 21(2)(c) - Ciągłość działania

Udokumentowanie polityki tworzenia kopii zapasowych to jedno. Zupełnie czymś innym jest sprawdzenie, czy odtworzenie danych zadziała, gdy atakujący przebywa w sieci od tygodni i świadomie uderzył w infrastrukturę backupową. A właśnie przed takim scenariuszem - ransomware - dyrektywa NIS2 ma chronić.

Artykuł 21(2)(d) - Bezpieczeństwo łańcucha dostaw

Kwestionariusze nie zastąpią weryfikacji technicznej. Pentester analizuje rzeczywistą powierzchnię ataku: uprawnienia MSP w sieci klienta, zależności zewnętrzne środowiska deweloperskiego, niemonitorowane konta VPN dostawców - czyli dokładnie to, czego nie widać w dokumentacji.

Artykuł 21(2)(f) - Ocena skuteczności

Ten artykuł wprost nakłada obowiązek testowania skuteczności środków bezpieczeństwa. Audytorzy oczekują raportów z testów, rejestrów remediacji, wyników retestów i zatwierdzenia przez kierownictwo. Raport bez retestu to niepełna dokumentacja - i audytor to zauważy.

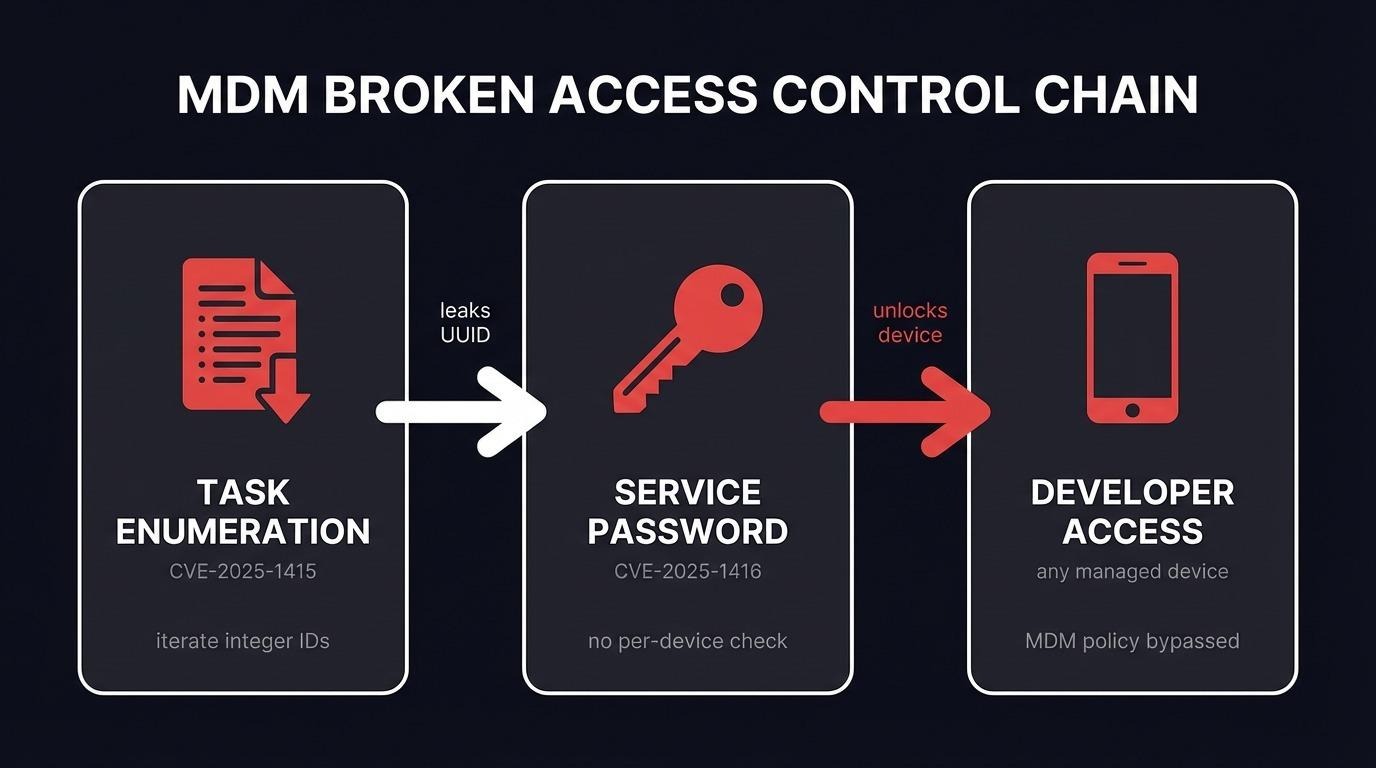

Artykuł 21(2)(i) - Kontrola dostępu i zarządzanie zasobami

Tu koncentruje się większość ustaleń. Nieaktualne konta serwisowe z nadmiernymi uprawnieniami i błędne konfiguracje Active Directory tworzą ścieżki lateral movement, które zamieniają phishing w przejęcie domeny. MFA jest odrębnym wymogiem na podstawie Artykułu 21(2)(j) - ale fundament kontroli dostępu, który nadaje MFA rzeczywisty sens, leży właśnie tutaj.

Podmioty kluczowe i ważne w dyrektywie NIS2: Co ta różnica oznacza dla testów

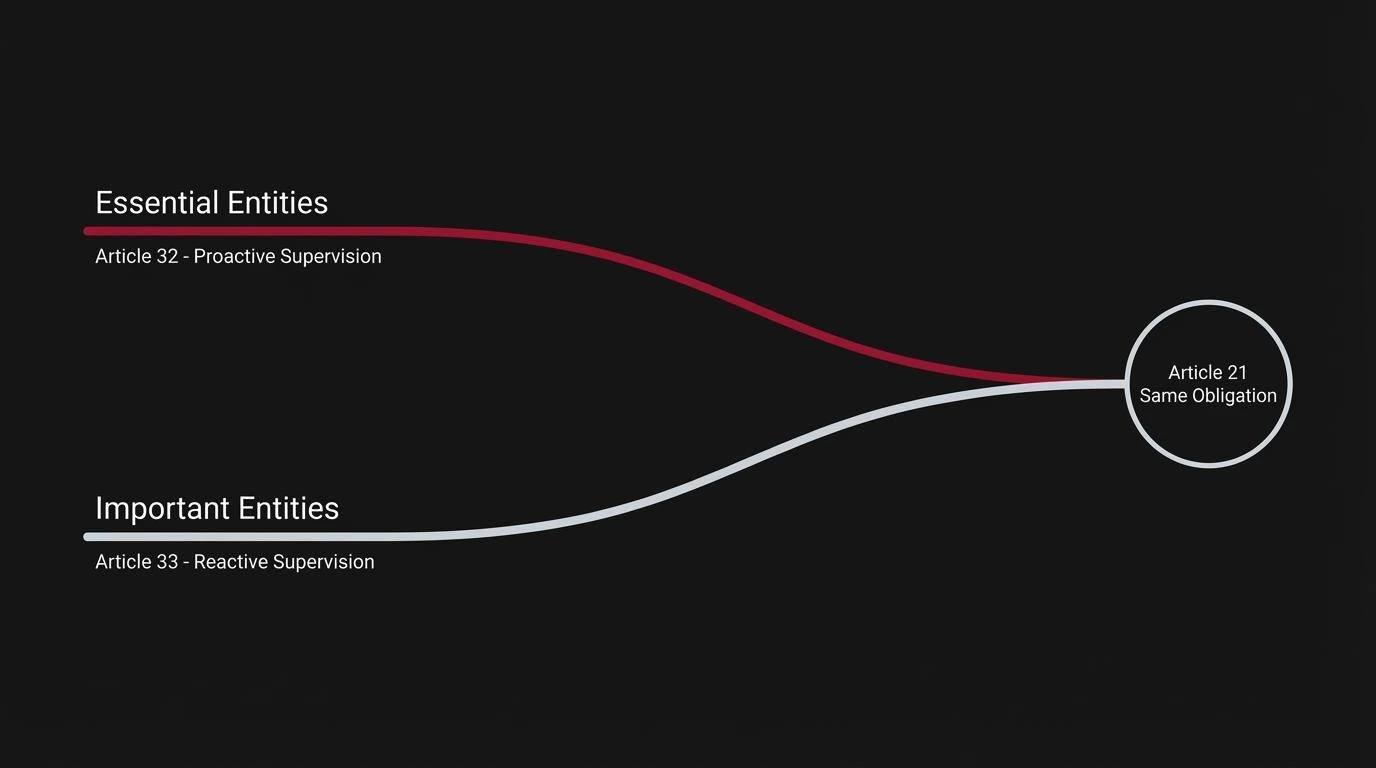

Artykuły 32 i 33 definiują dwa reżimy nadzoru o różnych konsekwencjach dla terminowania audytów.

Podmioty kluczowe - energetyka, transport, bankowość, infrastruktura rynków finansowych, ochrona zdrowia, wodociągi, oczyszczalnie ścieków, infrastruktura cyfrowa i zarządzanie usługami ICT - podlegają nadzorowi ex-ante na podstawie Artykułu 32. Organy nadzoru mogą kontrolować proaktywnie, żądać dowodów i zlecać audyty bezpieczeństwa bez czekania na incydent. Kary sięgają do 10 milionów euro lub 2% światowego rocznego obrotu, w zależności od tego, która kwota jest wyższa.

Podmioty ważne - usługi pocztowe, gospodarka odpadami, wybrane sektory produkcji, platformy handlu online i wyszukiwarki - podlegają nadzorowi ex-post na podstawie Artykułu 33. Organy działają reaktywnie. Kary sięgają do 7 milionów euro lub 1,4% obrotu.

Praktyczna różnica: podmioty kluczowe muszą mieć kompletny i aktualny łańcuch dowodów przez cały czas. Podmioty ważne mają więcej przestrzeni, ale Artykuł 21 dyrektywy NIS2 obowiązuje oba typy jednakowo. Nadzór ex-post nie oznacza niższego standardu bezpieczeństwa.

W kwestii częstotliwości: wytyczne ENISA traktują roczne testy penetracyjne jako minimum dla systemów objętych zakresem, z dodatkowymi testami po istotnych zmianach, po incydentach bezpieczeństwa lub gdy threat intelligence wskazuje podwyższone ryzyko sektorowe. Rozporządzenie wykonawcze (UE) 2024/2690 wymaga testowania "regularnie" po istotnych zmianach. Rytm testów musi być udokumentowany i możliwy do obrony przed audytorem.

Checklista dyrektywy NIS2: Co i jak testować w ramach Artykułu 21

21(2)(a) - Analiza ryzyka i polityki bezpieczeństwa

Sprawdź, czy udokumentowany model zagrożeń odzwierciedla rzeczywiste ścieżki ataku. Częste ustalenie: zakładany kill chain różni się od rzeczywistego.

21(2)(b) - Obsługa incydentów

Ćwiczenie tabletop lub symulacja purple team oparta na realistycznej sekwencji ataku. Częste ustalenie: luki detekcji i niejasna odpowiedzialność za powiadomienie. Wymóg wczesnego ostrzeżenia do CSIRT w ciągu 24 godzin na podstawie Artykułu 23 wymaga z góry określonych uprawnień decyzyjnych.

21(2)(c) - Ciągłość działania

Uwzględnij systemy backupowe w zakresie, przeprowadź testy odtwarzania w symulowanych warunkach ataku. Częste ustalenie: infrastruktura backupowa współdzieli tę samą domenę uwierzytelniającą co środowisko produkcyjne.

21(2)(d) - Bezpieczeństwo łańcucha dostaw

Przegląd dostępu stron trzecich, audyt kont dostawców, testowanie punktów integracji z dostępem uprzywilejowanym. Częste ustalenie: konta MSP z nadmiernymi uprawnieniami, nieweryfikowane od momentu wdrożenia.

21(2)(e) - Zarządzanie podatnościami

Ocena zewnętrznej powierzchni ataku i wewnętrzne testy penetracyjne. Częste ustalenie: usługi dostępne z internetu działające na oprogramowaniu end-of-life; systemy wewnętrzne z krytycznymi poprawkami opóźnionymi o wiele miesięcy.

21(2)(f) - Ocena skuteczności

Ta klauzula nakazuje sam program testowania. Wymagane dowody: raporty z testów w zdefiniowanym zakresie, śledzenie remediacji, wyniki retestów, zatwierdzenie przez kierownictwo. To klauzula, którą audytorzy sprawdzają jako pierwszą przy budowaniu listy wymaganych dowodów na podstawie Artykułu 21(2)(f).

21(2)(g) - Cyberhigiena i szkolenia

Symulacja phishingu, ocena socjotechniki, walidacja kontroli endpoint. Częste ustalenie: wskaźniki ukończenia szkoleń nie przekładają się na realną odporność na phishing.

21(2)(h) - Kryptografia

Ocena konfiguracji kryptograficznej aplikacji webowych, API, usług wewnętrznych i danych w spoczynku. Częste ustalenie: przestarzałe TLS, słabe zestawy szyfrów, klucze szyfrowania przechowywane obok chronionych danych.

21(2)(i) - Kontrola dostępu

Ocena bezpieczeństwa Active Directory, przegląd dostępu uprzywilejowanego, audyt cyklu życia tożsamości. Częste ustalenia: konta Domain Admin tworzone na potrzeby projektu i nigdy nieusuwane; konta podatne na kerberoasting tworzące bezpośrednią ścieżkę do przejęcia domeny.

21(2)(j) - Uwierzytelnianie wieloskładnikowe

Pokrycie MFA w systemach uwierzytelniania, VPN, dostępie zdalnym i interfejsach administracyjnych. Częste ustalenie: MFA wymuszane w systemach publicznych, ale nieobecne w wewnętrznych interfejsach administracyjnych i VPN dla dostawców.

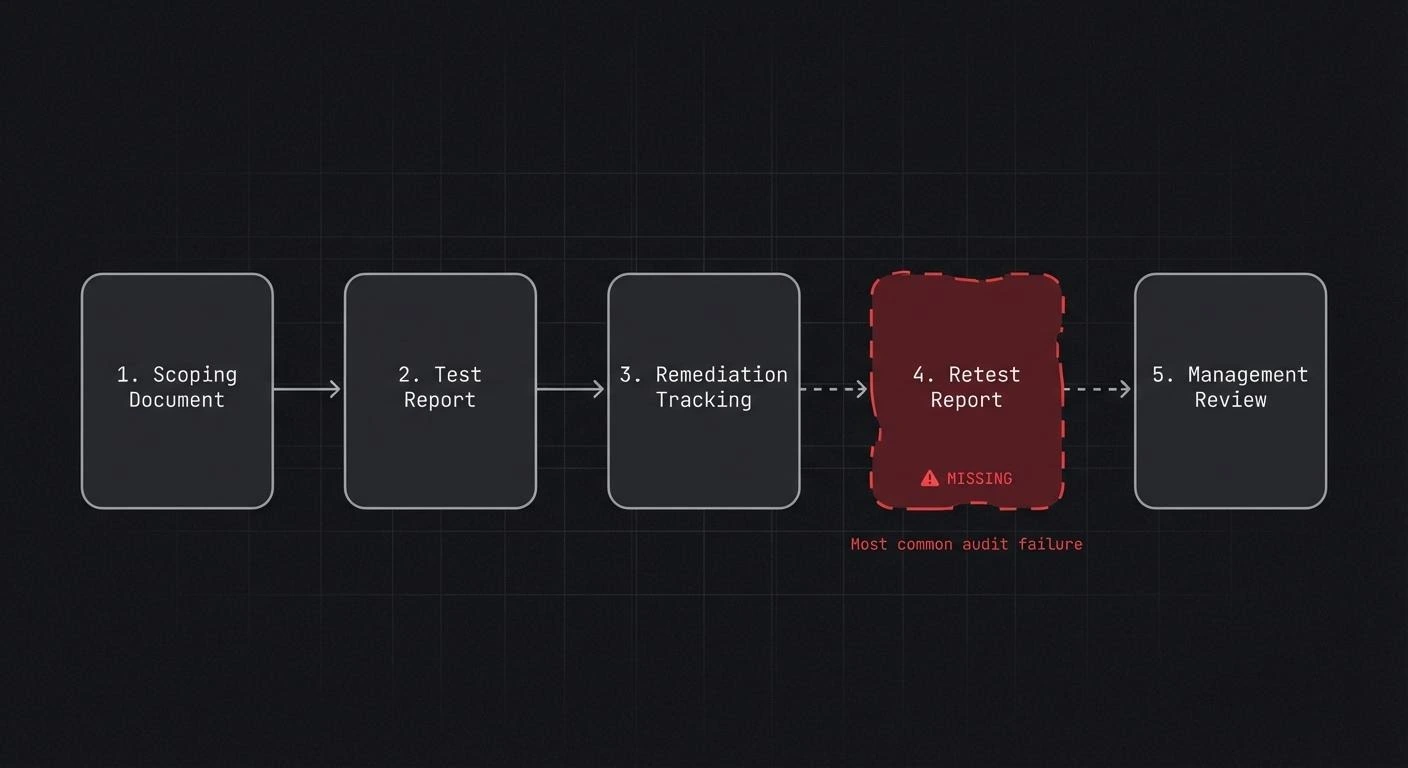

Łańcuch dowodów, który sprawdzają audytorzy

Większość organizacji objętych dyrektywą NIS2 nie odpada na etapie testowania. Odpada na etapie remediacji. Raport z testu złożony do szuflady i nigdy nierealizowany jest gorszy niż brak testu - to udokumentowany dowód, że organizacja zidentyfikowała problem i zdecydowała go nie naprawić.

Łańcuch dowodów, który audytorzy śledzą na podstawie Artykułu 21(2)(f):

1. Dokument zakresu

Które systemy, sieci i procesy były objęte zakresem, powiązane z inwentarzem zasobów i rejestrem ryzyka. Zakres, który nie może zostać odwzorowany na inwentarz zasobów, to luka.

2. Raport z testu

Od niezależnego badacza: metodologia, ustalenia z oceną krytyczności, reprodukowalne opisy proof-of-concept i rekomendacje. Samoocena nie spełnia Artykułu 21(2)(f) dla podmiotów kluczowych pod nadzorem proaktywnym.

3. Śledzenie remediacji

Każde ustalenie z przypisanym właścicielem, terminem i statusem. Akceptacje ryzyka wymagają zatwierdzenia przez kierownictwo. Ustalenia zamknięte jako "zaakceptowane ryzyko" bez udokumentowanego uzasadnienia będą wymagały wyjaśnień przed audytorem.

4. Raport z retestu

Potwierdzający, że remediacje zostały wdrożone i są skuteczne. To jest najczęściej brakujący dokument. Bez niego audytor nie może odróżnić "naprawiliśmy to" od "planowaliśmy to naprawić".

5. Przegląd zarządzający

Dowód, że ustalenia dotarły do organu zarządzającego i zostały przez niego przejrzane. Artykuł 20 wymaga od kierownictwa zatwierdzenia i nadzoru nad środkami zarządzania ryzykiem w cyberbezpieczeństwie. Program testowania, który nigdy nie trafia do kierownictwa, to błąd kontrolny.

Krytyczne ustalenia pozostające otwarte trzy miesiące po dostarczeniu raportu stanowią problem audytowy niezależnie od ewentualnej remediacji.

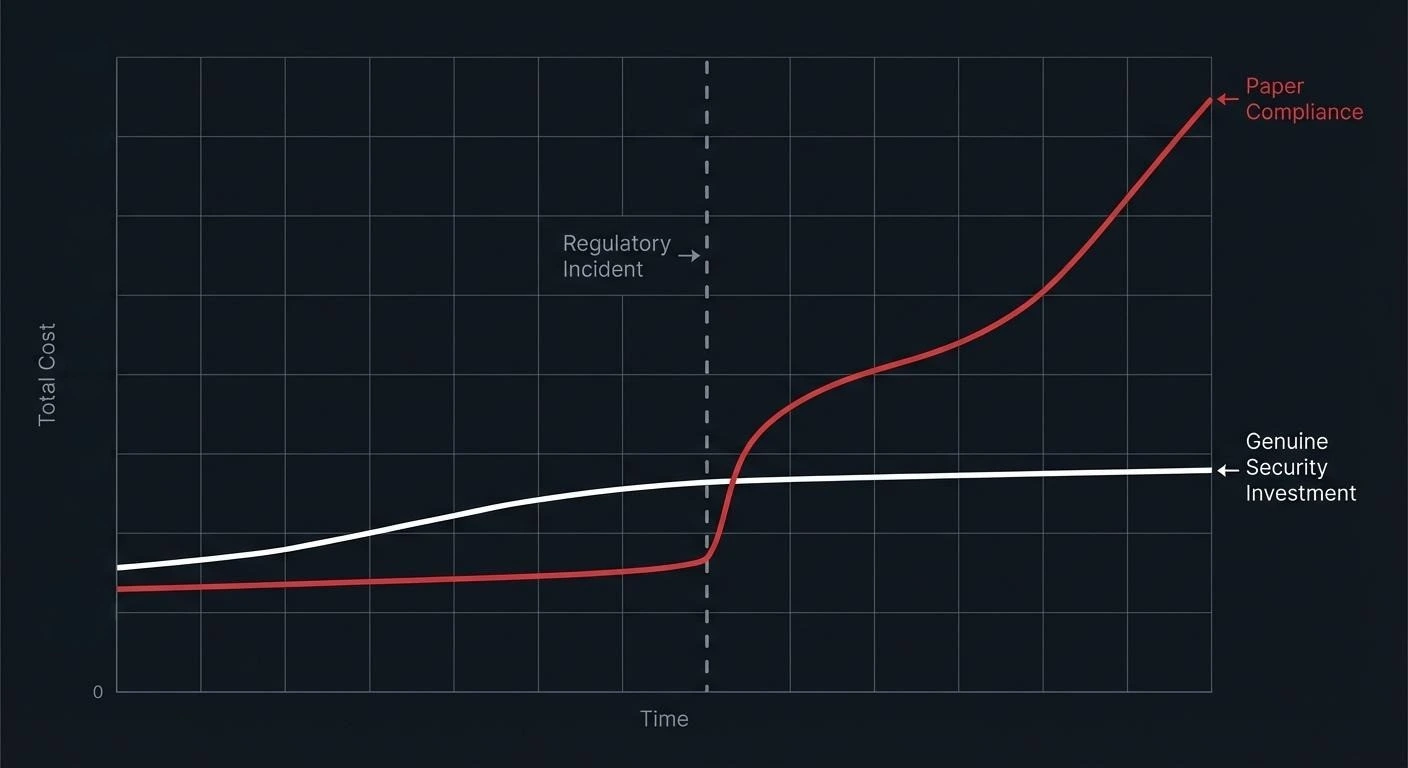

Dlaczego pozorna zgodność jest droższą opcją

Ekspozycja na kary na podstawie Artykułu 34 to oczywista liczba. Dla podmiotów kluczowych - do 10 milionów euro lub 2% światowego rocznego obrotu. Dla podmiotów ważnych - do 7 milionów lub 1,4%. Te kwoty są operacyjne - organy właściwe mają narzędzia prawne na podstawie Artykułów 32 i 33, aby działać.

Obowiązek zgłaszania incydentów z Artykułu 23 to ryzyko, które przyciąga mniej uwagi. Poważny incydent, który test penetracyjny by zidentyfikował - a remediacja by zapobiegła - staje się zdarzeniem regulacyjnym: wczesne ostrzeżenie w ciągu 24 godzin, zgłoszenie incydentu w ciągu 72 godzin, raport końcowy w ciągu miesiąca. To zgłoszenie uruchamia nadzorczą kontrolę całego programu bezpieczeństwa. Jeśli kontrola ujawni nieusunięte ustalenia z wcześniejszego testu, organizacja zdokumentowała własne zaniedbanie.

Zakłócenia operacyjne w sektorach objętych dyrektywą NIS2 regularnie przekraczają wysokość kar. Zdarzenie ransomware w podmiocie finansowym lub u dostawcy ochrony zdrowia to nie niedogodność wizerunkowa - to awaria usługi z bezpośrednim wpływem na ludzi, którym te organizacje służą.

Test penetracyjny kosztujący 40 000 euro, który generuje 30 ustaleń, z czego 28 zostaje usuniętych przed kolejnym cyklem audytowym, to lepsza inwestycja niż identyczny test traktowany jako dokument do złożenia w segregatorze. Różnica nie tkwi w teście - tkwi w tym, co dzieje się po raporcie.

Kolejność wdrożenia: co zapewnia realne zmniejszenie ryzyka

Po pierwsze: zewnętrzna powierzchnia ataku

Zacznij od tego, co atakujący widzi z internetu. Zewnętrzny test penetracyjny mapuje odsłoniętą powierzchnię ataku, identyfikuje exploitowalne słabości i tworzy pierwszy dokument dowodowy w łańcuchu. To bezpośrednio odpowiada na Artykuł 21(2)(e).

Po drugie: tożsamość i dostęp

Oceny Active Directory, przeglądy dostępu uprzywilejowanego i analiza luk MFA adresują jednocześnie Artykuł 21(2)(i) i 21(2)(j). Analiza incydentów po fakcie konsekwentnie identyfikuje punkt zwrotny - przejście z ograniczonego dostępu do kontroli administracyjnej domeny - w Active Directory, nie w firewallu.

Po trzecie: segmentacja sieci

Wewnętrzne testy penetracyjne mapujące dostępne hosty i testujące segmentację między strefami. Organizacje, które nie testowały segmentacji, często odkrywają, że istnieje ona na papierze, ale nie w sieci.

Po czwarte: walidacja reagowania na incydenty

Przeprowadź ćwiczenie tabletop na realistycznym scenariuszu dla swojego sektora: ransomware dla podmiotów finansowych i ochrony zdrowia, naruszenie łańcucha dostaw dla dostawców usług cyfrowych. Przetestuj wprost proces powiadamiania z Artykułu 23 - czy organizacja może zidentyfikować poważny incydent i przesłać wczesne ostrzeżenie do CSIRT NASK w ciągu 24 godzin?

Po piąte: stały rytm

Roczne testy penetracyjne jako minimum, z ukierunkowanymi retestami po istotnych zmianach i po każdym incydencie bezpieczeństwa. ENISA opisuje to jako proces ciągły bez zdefiniowanej daty końcowej.

Często zadawane pytania

Co to są testy penetracyjne wymagane przez dyrektywę NIS2 i czy są obowiązkowe?

Testy penetracyjne w ramach dyrektywy NIS2 to ofensywne testy bezpieczeństwa przeprowadzane w celu walidacji skuteczności środków zarządzania ryzykiem z Artykułu 21. Dyrektywa nie posługuje się wprost terminem "test penetracyjny", ale Artykuł 21(2)(f) wymaga od podmiotów oceny skuteczności ich kontroli. Wytyczne techniczne ENISA v1.0 wskazują testy penetracyjne jako podstawową metodę. Dla podmiotów objętych Rozporządzeniem wykonawczym (UE) 2024/2690 standardy dowodowe w praktyce je wymagają. W sprawie interpretacji prawnej właściwej dla Twojej organizacji sprawdź zasoby biznes.gov.pl lub skontaktuj się z olesinski.com.

Jak często dyrektywa NIS2 wymaga testów penetracyjnych?

Artykuł 21 nie określa częstotliwości. Zasada proporcjonalności z Artykułu 21(1) wiąże głębokość i częstotliwość testów z ekspozycją na ryzyko i wielkością podmiotu. Rozporządzenie wykonawcze (UE) 2024/2690 wymaga testowania "regularnie" i po istotnych zmianach. Praktyka branżowa, kształtowana przez wytyczne ENISA, traktuje roczne testy jako minimum dla podmiotów kluczowych, z dodatkowymi testami po zmianach architektonicznych, incydentach lub podwyższonym poziomie zagrożenia sektorowego.

Co zawiera łańcuch dowodów audytowych NIS2?

Audytorzy oczekują pięciu elementów na podstawie Artykułu 21(2)(f): dokumentu zakresu powiązanego z inwentarzem zasobów; raportu z testu od niezależnego badacza; rejestru remediacji z przypisanymi właścicielami i terminami; raportu z retestu potwierdzającego skuteczność remediacji; oraz dokumentacji przeglądu zarządzającego. Brakującym elementem w większości organizacji jest retest.

Jaka jest różnica między podmiotami kluczowymi a ważnymi w dyrektywie NIS2?

Podmioty kluczowe podlegają proaktywnemu nadzorowi na podstawie Artykułu 32 - organy mogą kontrolować i audytować bez czekania na incydent. Podmioty ważne podlegają reaktywnemu nadzorowi na podstawie Artykułu 33. Oba typy muszą wdrożyć te same środki z Artykułu 21. Podmioty kluczowe muszą przez cały czas dysponować kompletnym i aktualnym łańcuchem dowodów; podmioty ważne mają większą tolerancję na luki do czasu zdarzenia wyzwalającego.

Jakie kary grożą za nieprzestrzeganie dyrektywy NIS2?

Artykuł 34 ustala minimalne progi kar: podmioty kluczowe mogą zostać ukarane do 10 milionów euro lub 2% światowego rocznego obrotu, w zależności od tego, która kwota jest wyższa. Podmioty ważne - do 7 milionów euro lub 1,4%. Organy mogą również wydawać wiążące instrukcje, wymagać publicznego ujawnienia niezgodności i tymczasowo zakazywać osobom fizycznym pełnienia funkcji kierowniczych. Polska ustawa KSC implementująca dyrektywę NIS2, opublikowana 2 marca 2026 r., wchodzi w życie 3 kwietnia 2026 r.

Czy dyrektywa NIS2 wymaga zewnętrznego dostawcy testów penetracyjnych?

Artykuł 21 nie precyzuje, czy testy muszą być wewnętrzne czy zewnętrzne. Interpretacja Artykułu 21(2)(f) przez audytorów skłania się jednak ku testom niezależnym - przeprowadzanym przez stronę niebędącą odpowiedzialną za budowanie ani eksploatację testowanych systemów. Dla podmiotów kluczowych pod nadzorem proaktywnym samoocena raczej nie spełni oczekiwań audytora. Praktyczną rekomendacją jest zewnętrzny dostawca testów penetracyjnych z udokumentowaną, reprodukowalną metodologią.

Co dzieje się po raporcie

Każde ustalenie trafia do rejestru remediacji z właścicielem, terminem i priorytetem opartym na krytyczności. Ustalenia krytyczne mają okno 30 dni. Ustalenia o wysokiej ciężkości - 60 do 90 dni. Ustalenia średnie i niskie wchodzą do kolejnego planowanego cyklu utrzymaniowego.

Gdy okno remediacji się zamknie, przeprowadza się retest - żeby potwierdzić, że poprawki naprawdę działają, nie tylko że zostały podjęte. Niekompletne remediacje wychodzą na jaw podczas audytu, nie po nim.

Cały cykl ukończony raz to artefakt zgodności. Ukończony co roku z zachowanymi dowodami - to program bezpieczeństwa. Na tym polega różnica między używaniem dyrektywy NIS2 jako siły napędowej realnej poprawy bezpieczeństwa a potraktowaniem jej jako ćwiczenia dokumentacyjnego.

Jeśli potrzebujesz rozmowy o zakresie, żeby zmapować swoje obowiązki z Artykułu 21 na konkretny program testowania, skontaktuj się z AFINE.

Źródła

- Dyrektywa NIS2 (UE) 2022/2555 - pełny tekst po polsku

- Rozporządzenie wykonawcze Komisji (UE) 2024/2690

- Wytyczne techniczne ENISA v1.0 (czerwiec 2025)

- Wytyczne techniczne ENISA v1.0 - PDF

- Nowelizacja ustawy o KSC wdrażająca dyrektywę NIS2 (gov.pl)

- NIS2 - informacje dla przedsiębiorców (biznes.gov.pl)

- Zgłaszanie incydentów do CSIRT NASK - CERT Polska

- Interpretacja prawna obowiązków NIS2 - olesinski.com